2025年Solar应急响应公益月赛-9月

本文最后更新于 2025年10月10日 下午

Wireshark

查看流量包内容发现

1 | |

解密 webshell 内容

1 | |

拿到的是哥斯拉流量

1 | |

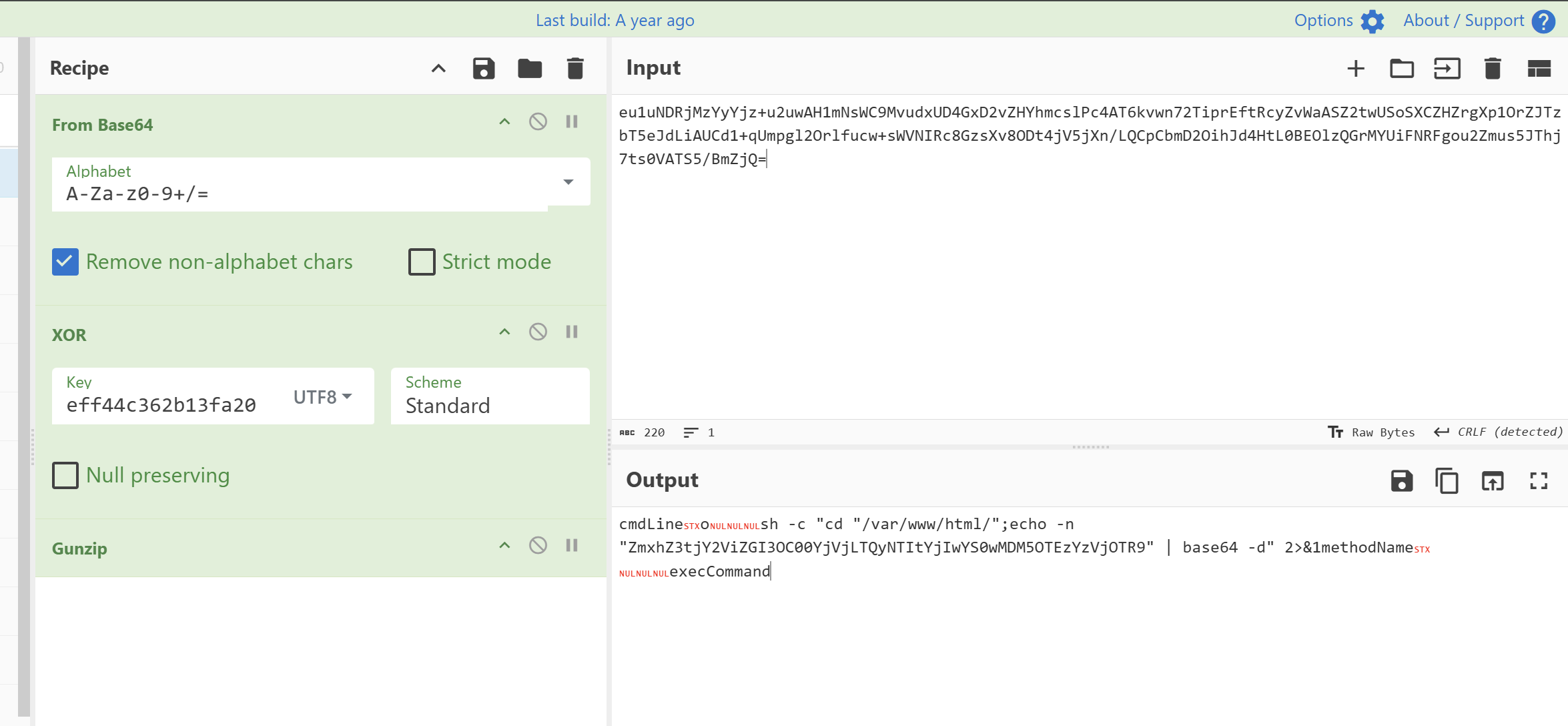

Cyber 解密

将密文提取出来 base64 解密

1 | |

逆向

ida 看汇编流程

1 | |

gpt 秒了

1 | |

flag

1 | |

特洛伊挖矿木马事件排查

任务一

1 | |

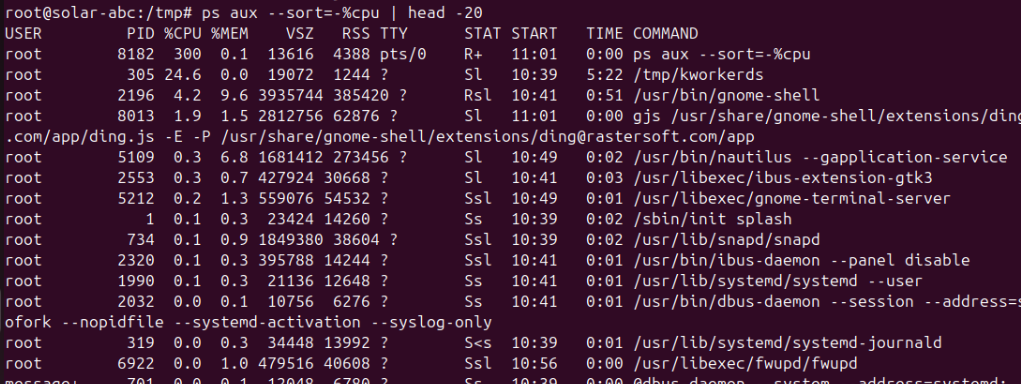

查找 CPU 占用率顺序

1 | |

1 | |

任务二

1 | |

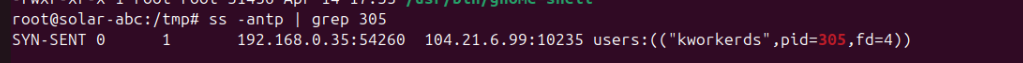

根据 PID 查找外联

1 | |

任务三

1 | |

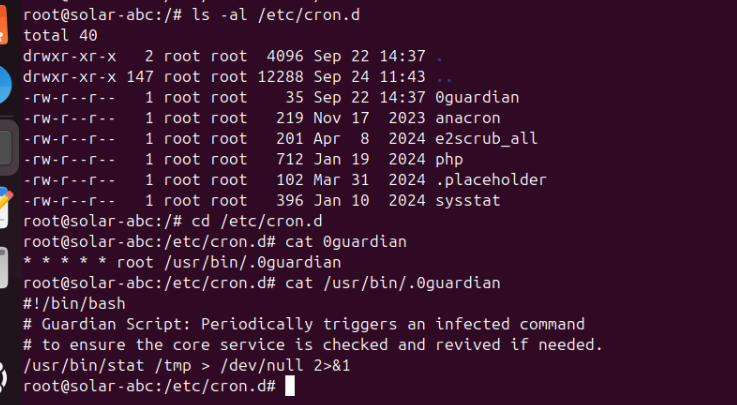

查看 /etc/cron.d 目录下文件

1 | |

任务四

1 | |

1 | |

任务五

1 | |

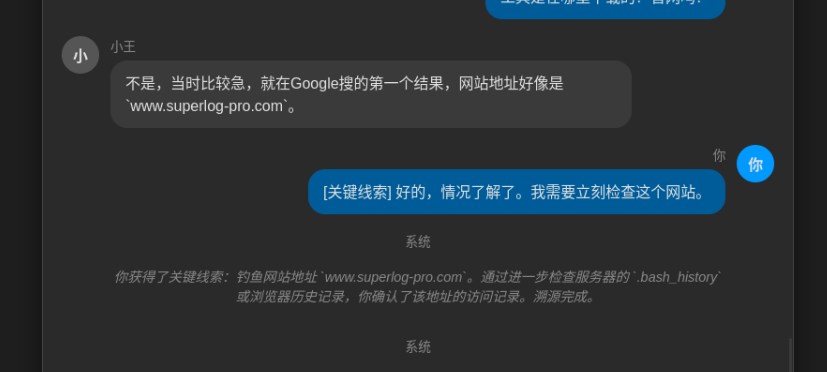

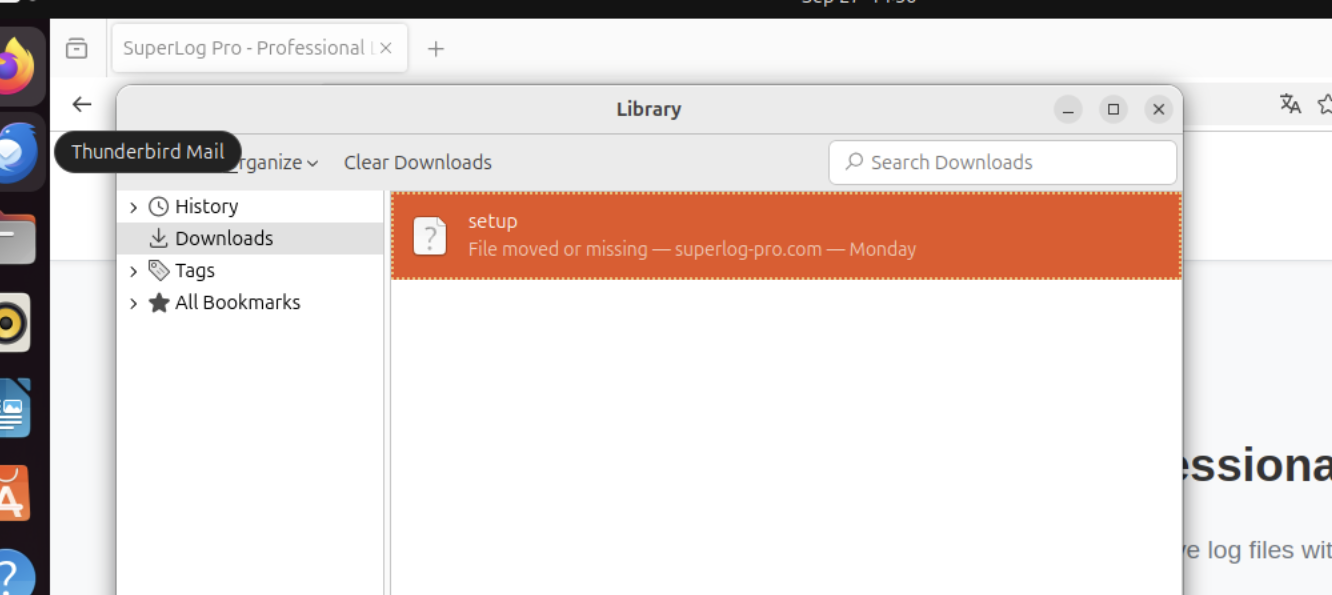

根据网站,在浏览器找到下载的程序

查找程序中的字符串

1 | |

拿到如下信息

1 | |

1 | |

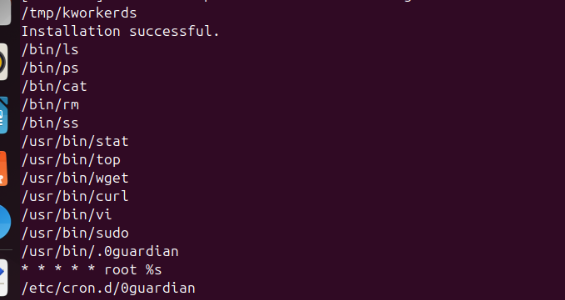

任务六

1 | |

覆盖安装

1 | |

1 | |

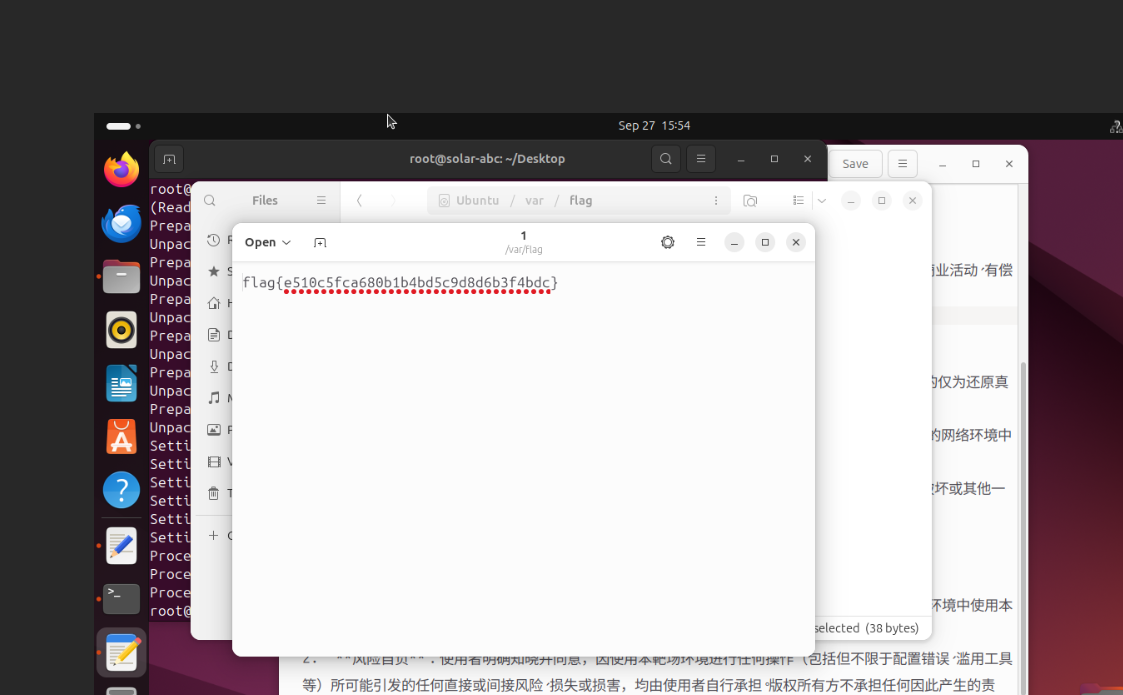

任务七

1 | |

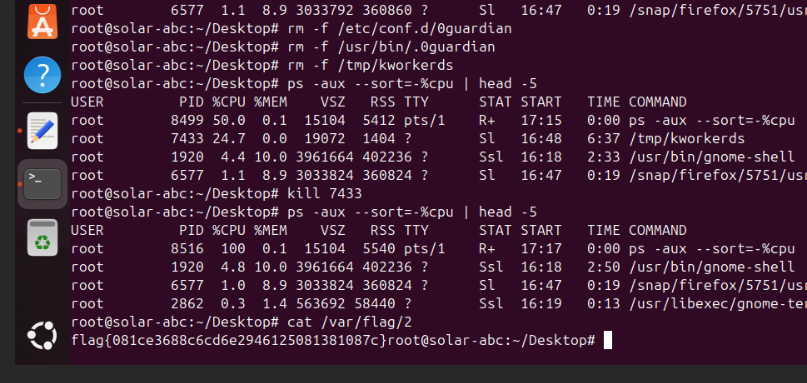

修复文件之后,删除守护文件

1 | |

2025年Solar应急响应公益月赛-9月

http://example.com/2025/10/10/2025年Solar应急响应公益月赛-9月/