NewStarCTF 2024 Week1

本文最后更新于 2024年11月29日 下午

复现复现!猫猫虫真可爱捏 :)

Simple_encryption

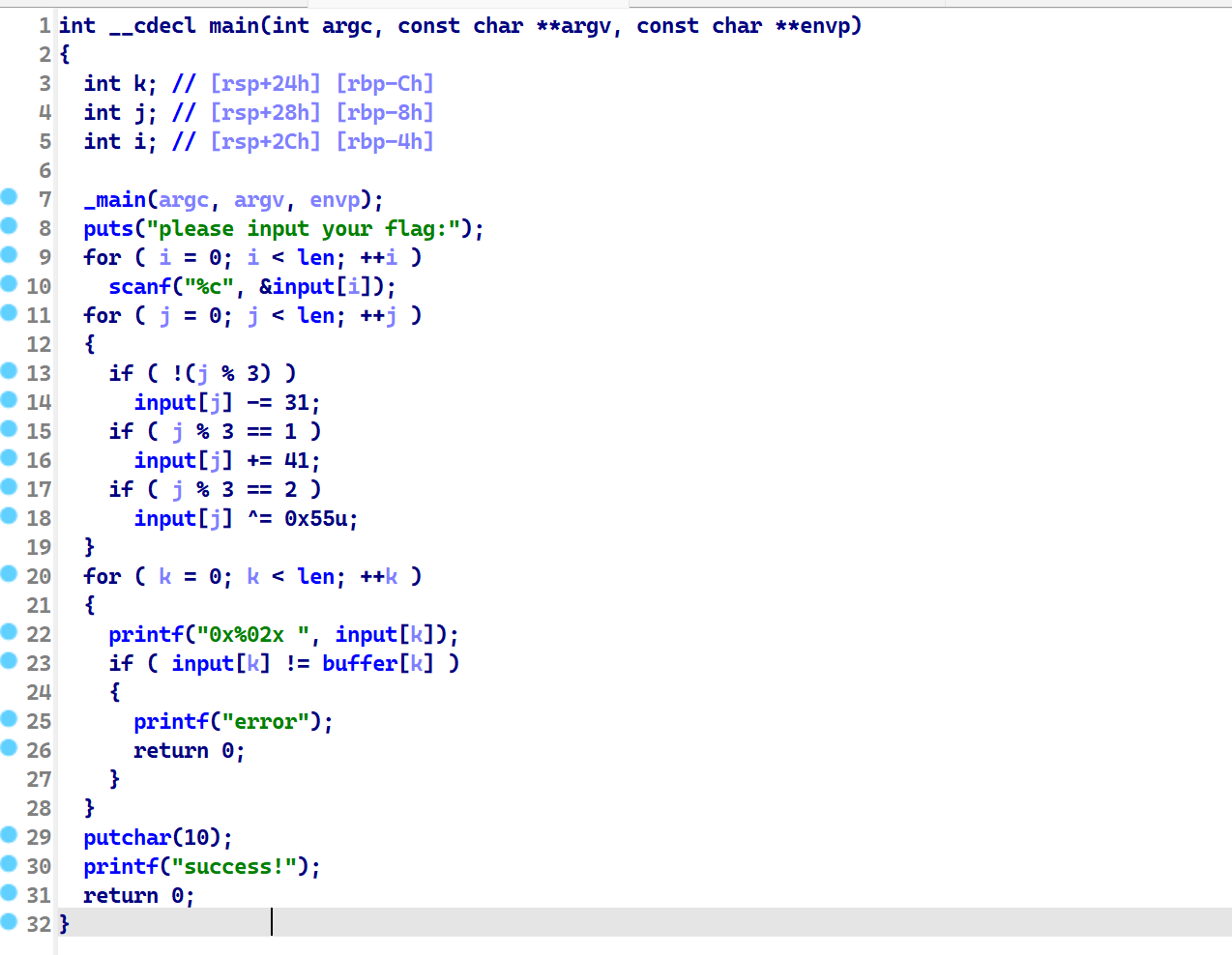

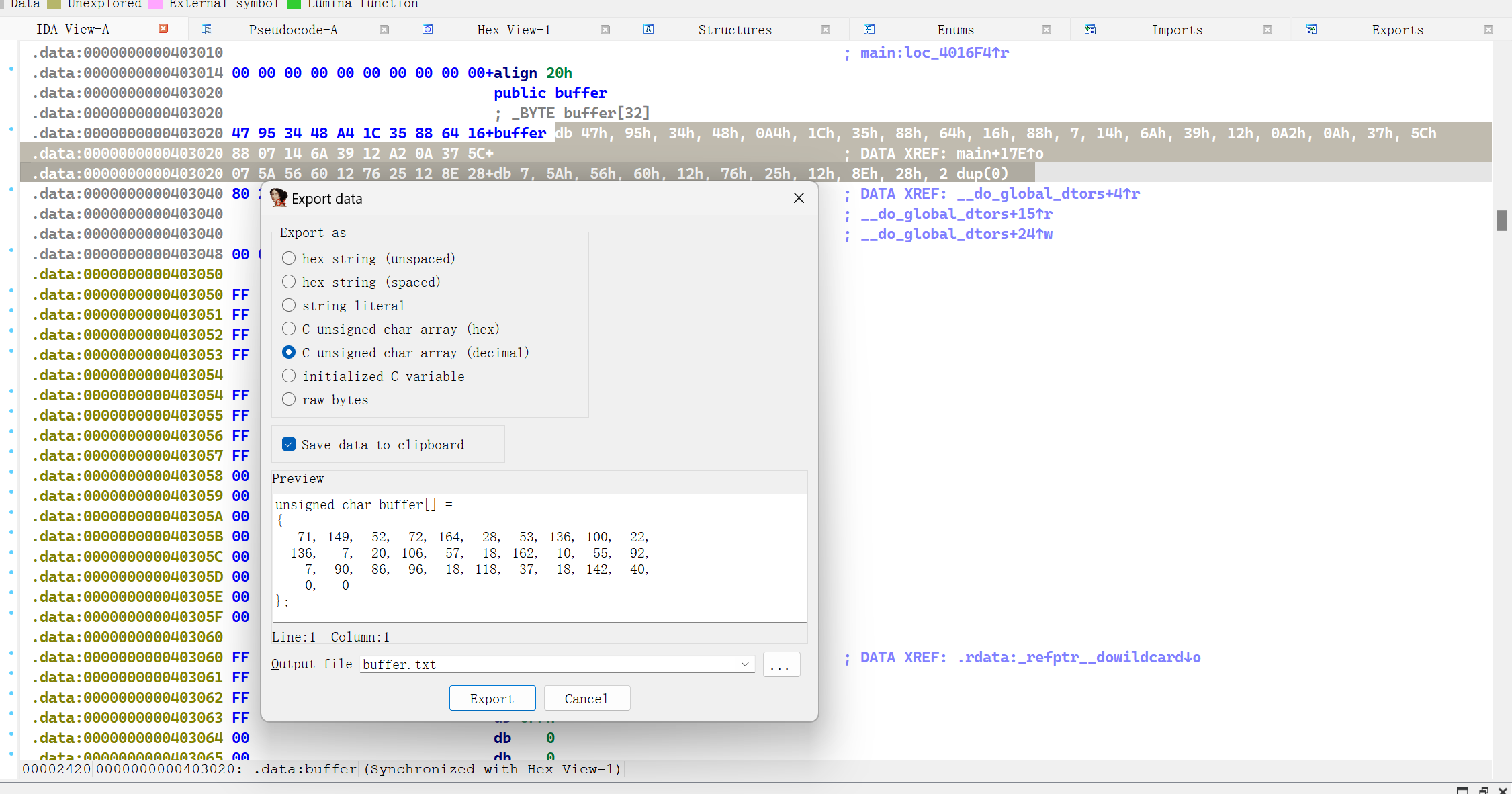

ida 打开

主要逻辑是根据输入的字符串长度,如果j%3==0 ,那么就将输入的索引为j 的值减去 31,如果 j%3==1,加上41,如果 j%3==2,那么和 0x55 异或。然后值与 buffer 数组相比较,一样就成功,所以点进数组提取数据。

可以写出 python 脚本

1 | |

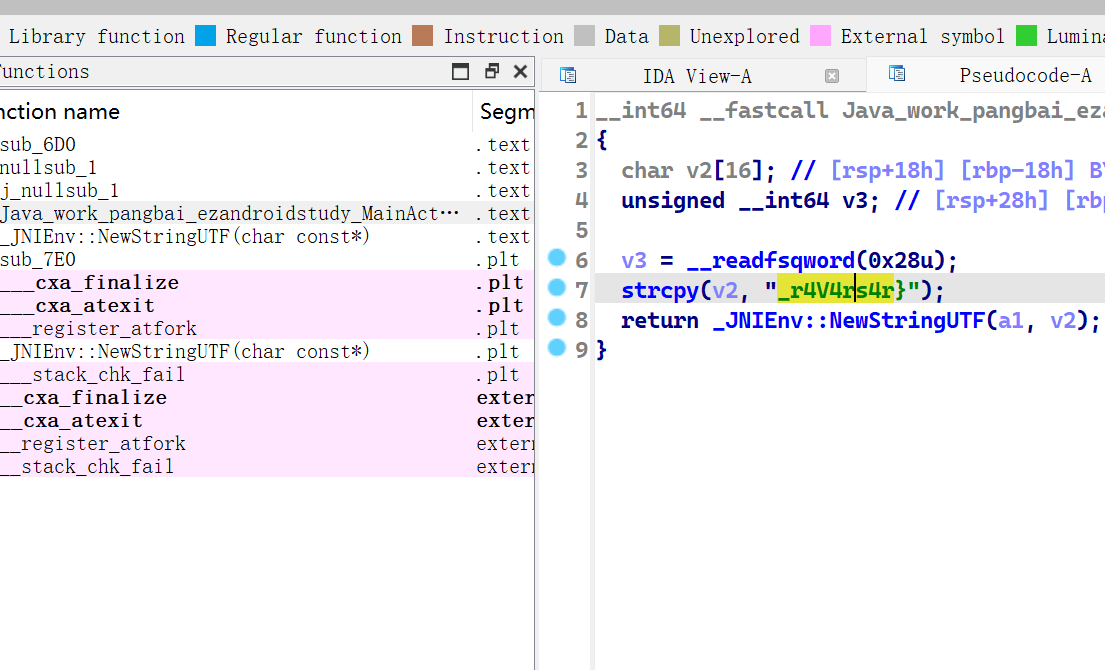

ezAndroidStudy

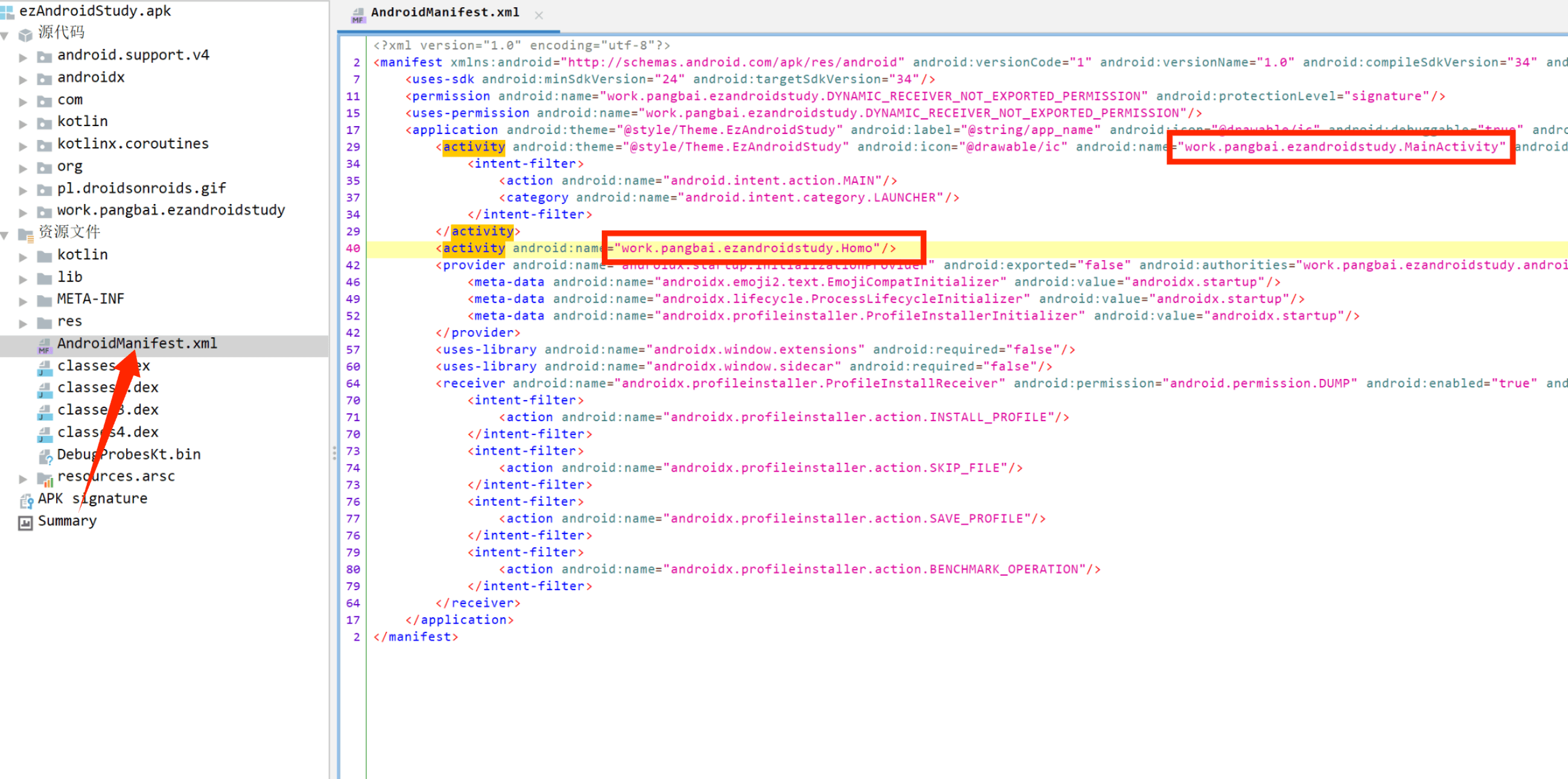

我记得之前在哪个师傅博客看到过说先看 .xml 文件的 activity 可以快速找到。

对于 apk 文件可以先拖进模拟器运行看看里面是什么样的,然后看看提示

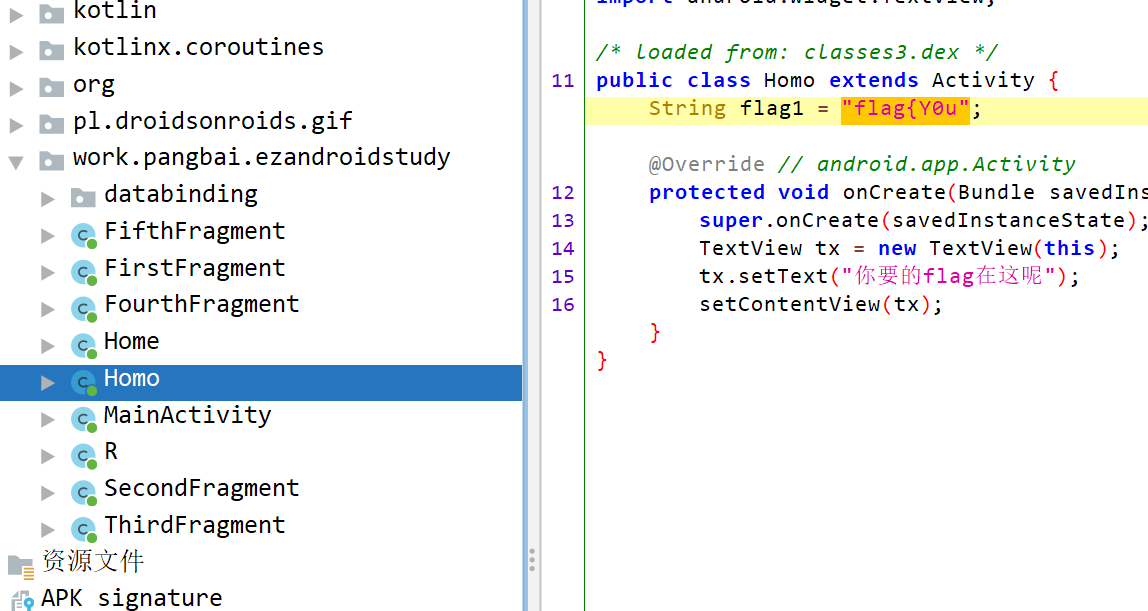

所以查看 AndroidManifest.xml,看见 activity 只有 work.pangbai.ezandroidstudy.Homo 和 work.pangbai.ezandroidstudy.MainActivity

拿到 flag1

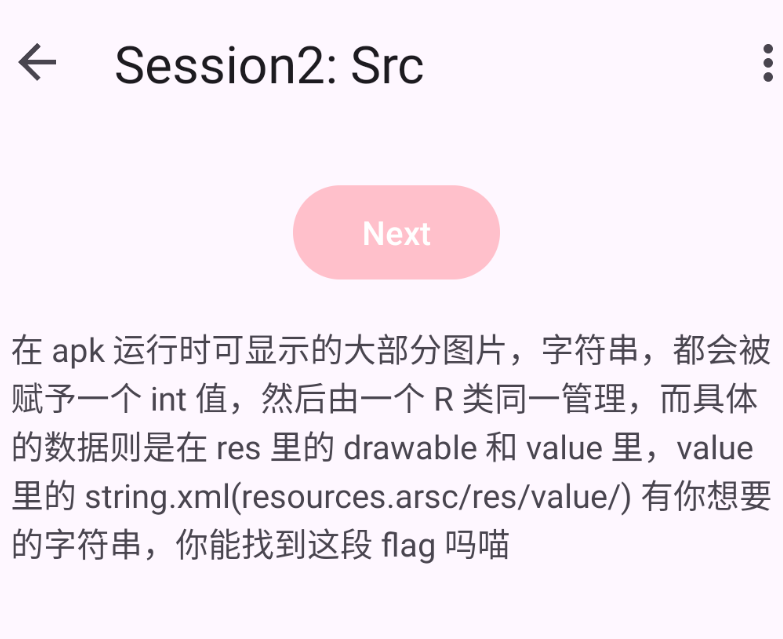

看下一个

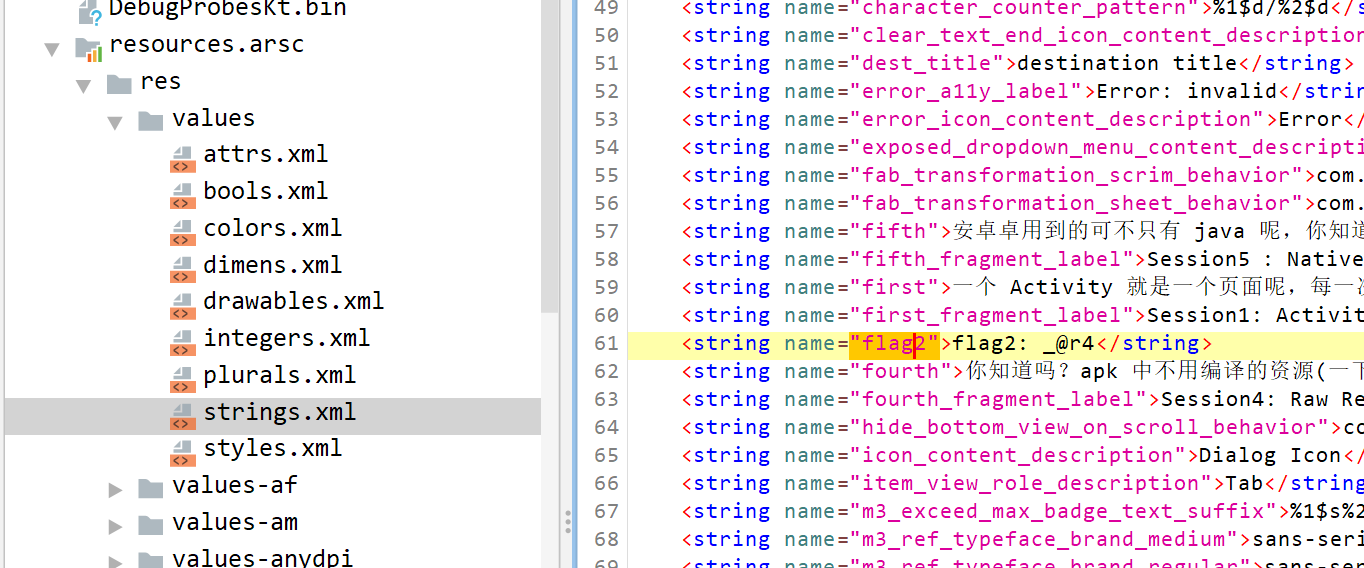

在 resources.arsc/res/value/string.xml 找到了

继续看下一个

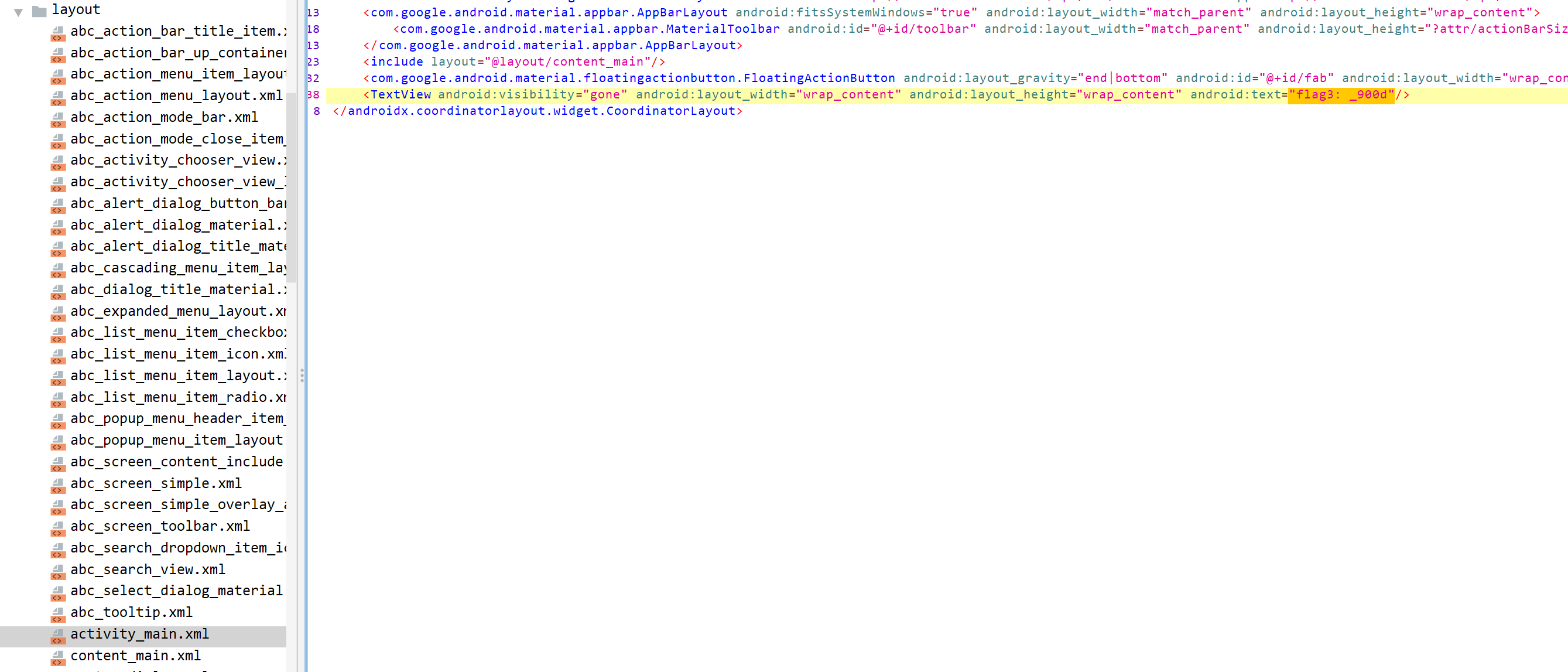

/layout/activity_main.xml 里的 activity_main.xml

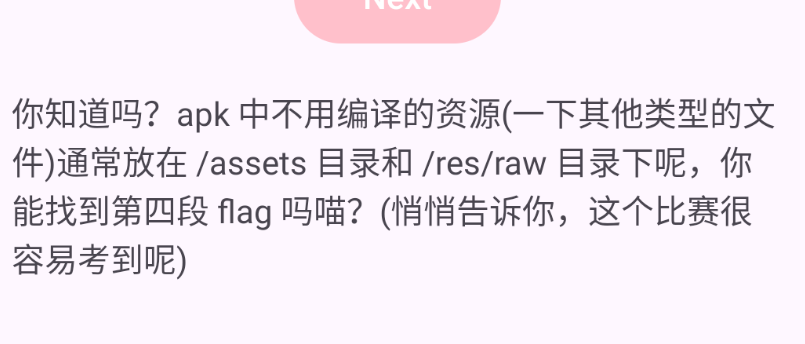

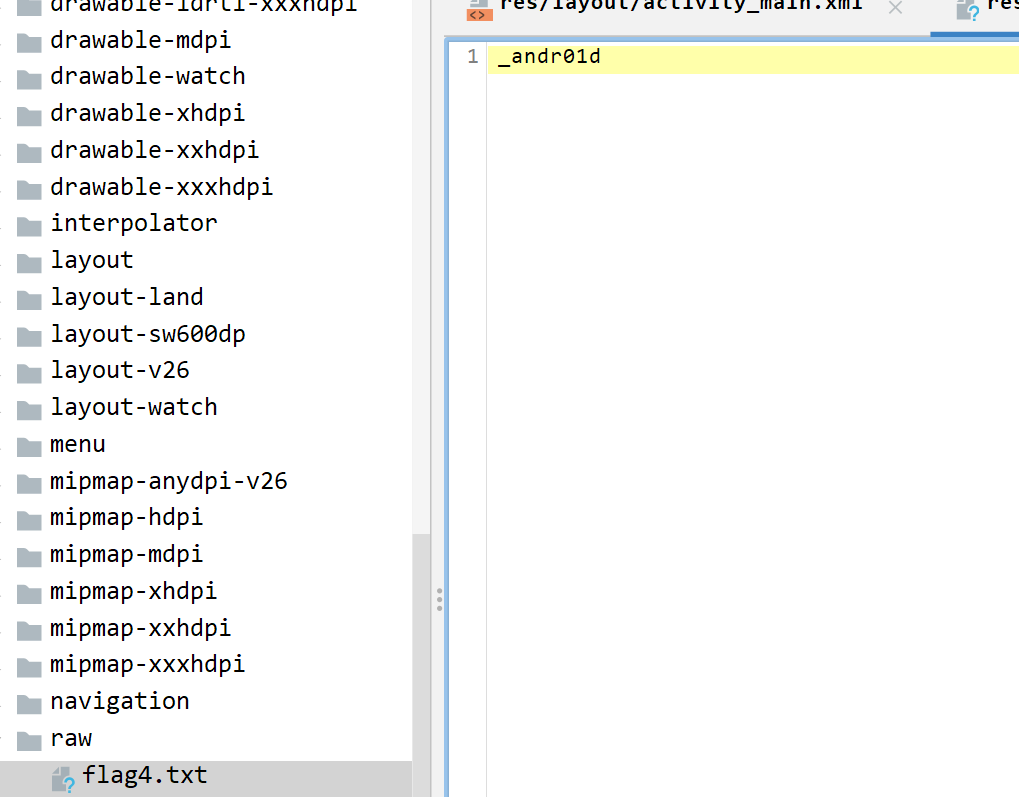

查找 flag4

打开 /res/raw 发现目录下有个 flag4.txt

flag 5

需要逆向 so 层,那么将 .so 提取出来,可以使用apktool

1 | |

将"/lib/x86_64/libezandroidstudy.so"丢进 ida 反编译就出来了

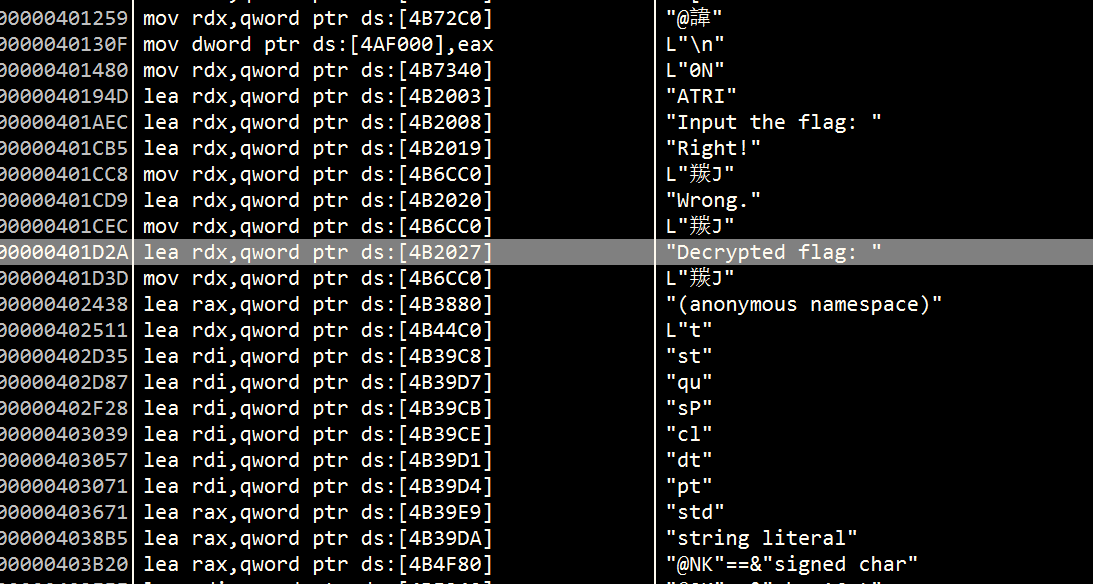

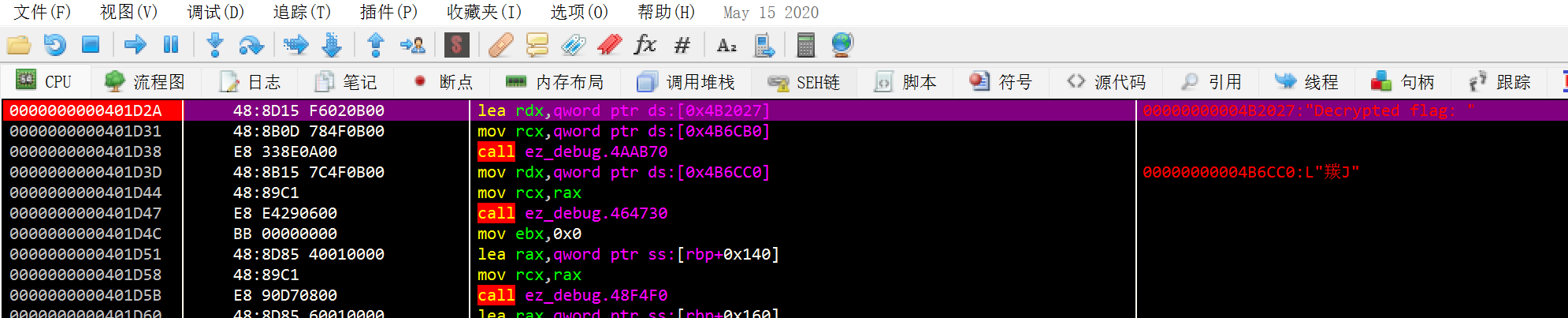

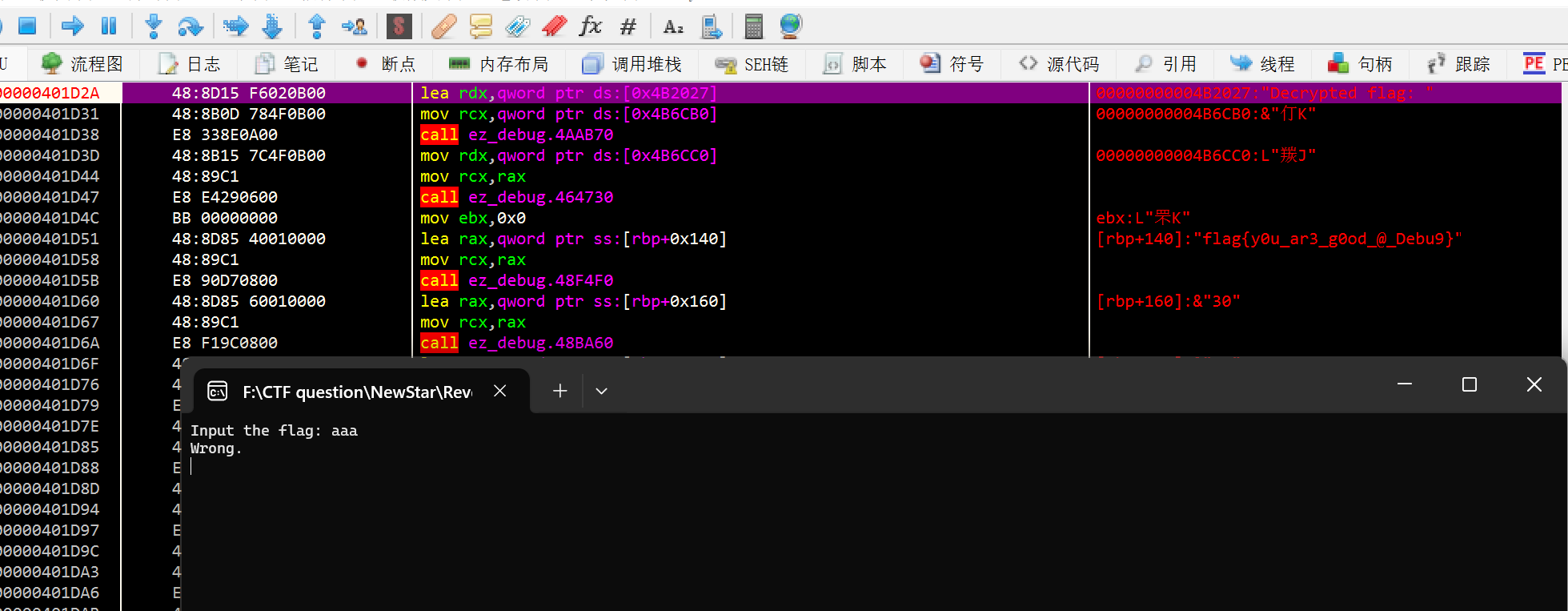

ez_debug

根据题目丢进 x64dbg 动调

首先查找字符串,看看有没有可以字符串,可以发现有一些 flag 字样

在 Decrypted flag 处下个断点运行,得到结果

太喜欢逆向了有种做不出来但又想做的崩溃感